一种基于信号延迟的光网络攻击方式

潘 青,解东宏,程晓江,林初善

(西安通信学院 陕西 西安 710106)

一种基于信号延迟的光网络攻击方式

潘 青,解东宏,程晓江,林初善

(西安通信学院 陕西 西安 710106)

针对光网络攻击易被发现的问题,提出一种基于信号延迟插入的光网络攻击方式。该方法在不改变链路光学性能的基础上,利用信号延迟在系统中引起较高的串扰,极大的降低了系统的性能。仿真和实验结果表明攻击后目标光链路的误码性能大幅劣化而其光域内参数几乎没有变化,具有较好的隐蔽性和良好的攻击效果。

光网络安全;攻击;时延;光信噪比

光缆骨干网络是目前信息化建设的基础传输平台,它可以为其它各种业务网提供不同速率的透明传输通道。随着光通信技术的日趋成熟,光缆线路中信息被窃听、光网络管理系统信息被修改、光网络节点设备被攻击的可能性已经成为现实。一些潜在的攻击威胁会造成光网络通信的严重降质甚至中断,其承载的各种业务网、一体化指挥平台也可能瘫痪。

近年来针对光网络传输的“透明”特性以及面临的干扰、攻击和窃听等安全隐患,提出了一系列技术措施:通过对信号的监控来分析光网络组件和设备中存在的缺陷,从而可以采取相应的措施来加以改善,增强抵抗攻击的能力,主要的技术手段有:光时域反射 (OTDR)类监控、光频域反射(OFDR)类监控、监控信号分析法、带宽功率探测法和光谱分析法[1]等。

我们模拟了多种攻击方式[2],进行理论分析和实际验证。实验中我们发现利用对信号光进行延时,来攻击原信号光,理论很简单,方便实现,但是攻击起来效果却很明显,并且很难迅速定位故障方向。这种方式可对光网络的关键设备或线路进行隐蔽性的攻击,导致系统的传输质量明显下降,甚至出现通信中断。

1 基本原理

设发送光信号x(t)沿正常路由传输,增益为A,导出信号Ax(t),再将Ax(t)延迟时间 τ 后耦合进原始路由,实施攻击,其原理模型如图1所示。到达接收端的两路信号具有相同的强度和一个相对时延差。

图1 两径传播模型Fig.1 Prorogation model through two paths

根据两径传播的模型理论[3],设x(t)的频谱密度函数为X(ω),即有

为了验证这种信号光延迟攻击,针对光网络关键设备干扰攻击监测的总体方案,依托VPI公司的专业系统仿真软件VPITransmissionmaker进行仿真;并且搭建干扰攻击监测平台,进行光功率监测、光信噪比(OSNR)监测、误码(BER)性能监测。

2 系统仿真

我们用VPI软件搭建如图2所示的仿真模型,来仿真信号光延迟攻击造成的影响。由VPI产生一个2.5 Gbps的NRZ信号,平均输出功率为1 mw,信号光先通过一个1×2的耦合器分成两路,对其中一路加入一个延迟器,与另一路无延迟信号耦合后观测误码性能和信噪比变化情况。理论上2.5G的系统,应该是当时延达到0.1 ns时 (1/4个码元宽度,1/4*2.5e9),就应出现误码,仿真中我们让延迟器的时延由0.1 ns变化到0.2 ns,每隔0.01 ns变化一次。

图2 信号光延迟攻击仿真图Fig.2 Simulation model of optical signal delay attack

图3 OSNR随时延变化曲线图Fig.3 OSNR variation of the curve with delay

图4 OSNR、BER随时延变化数值Fig.4 OSNR、BER variation of the value with delay

仿真结果如图3、图4所示,由图3可以看出当时延τ发生变化时,OSNR发生波动,刚开始是由于原信号光耦合进一个同频的光信号,信噪比会增加,后由于经过时延的同频光干扰,OSNR开始下降,但不会下降很多,基本接近原信号信噪比,并且围绕原信号信噪比上下波动,中间那条直线为原信号OSNR直线。从图4可以看出当时延达到0.15 ns后,开始出现大误码,性能急剧劣化。

由于光网络所具有的“透明性”,使得攻击具有“传递性”[5-6],这种传递性使得攻击点很容易被定位,而时延插入这种攻击方式比较隐蔽,只要耦合进一小段光纤就可以实现这种时延插入,并且攻击效果不会随光纤长度的增加,而增大其影响程度,因此很难正确定位攻击点。这种攻击很容易实现,做法狡猾。

3 实验模型

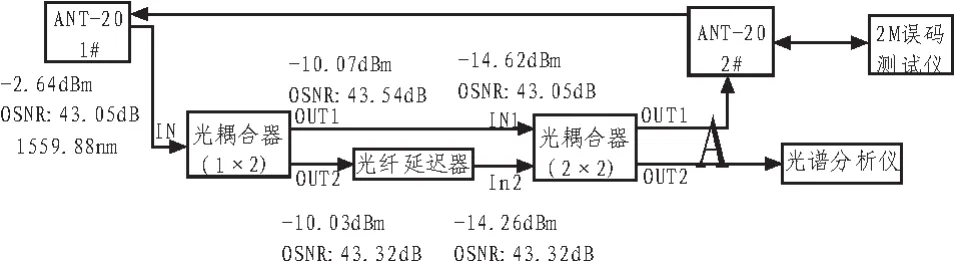

为进一步验证这种时延攻击的效果,我们搭建了硬件测试平台,如图5所示,该平台由两台ANT-20连接而成,各产生一个622 Mbps的信号光,光波长为1 559.88 nm,构成一个双向的传输系统,将1#ANT-20发送的信号光通过1×2解复用器分成两路,攻击者给待传输的光信号加入一段时延(利用光纤延迟器或直接加入一段尾纤即可),再通过一个2×2的耦合器将之与原信号耦合在一起,来降低接收机正确探测传输数据的能力。耦合后的光信号一路在光域利用光网络测试仪ONT-30观测其光谱性能,另一路在ANT-20的支路口利用2M误码测试仪观测误码性能,实验中各点测试数据如图5所示。

图5 信号光延迟攻击实验图Fig.5 Experiment model of optical signal delay attack

传统光网络传输性能参数降质与否,往往依赖于对末端设备的电参数(如误码率等)进行测量,实验中我们选取对光功率、光信噪声比、误码率进行综合监测,光功率、光信噪比是保证系统正常运行的重要性能参数,这些敏感参数的变化将直接影响系统的通信质量,通过对这些参数的监测,可以反映出传输系统是否被攻击[4]。

表1 攻击前后参数比较Tab.1 Comparison of parameters before and after attack

我们选取在A点记录测试结果,实验结果对比如表1所示。经实验发现,若实施此种攻击,隐蔽性比较好,光域内由于信号光和攻击光同频,光信噪比变化不超过0.15 dB;监测光功率时也仅有微小变化,这种小范围的变化并不能归因于攻击所致,有可能是器件老化、光纤的修补等,而且这些功率变化不可能影响通信或对通信影响很小,只有当功率发生大的跌落(如0.5 dB)时才可能是受到了攻击。因此在光域内如果按照常规的监测方式,几乎很难发现被攻击。但是在电域内性能变化却很大,由原来的无误码变成大误码。这样当攻击出现后在排除故障时由于在光域监测没什么变化,会让被攻击者误判断故障原因出在电域,起到混淆敌人,扰乱故障判断方向的作用,从而延长排除故障时间,造成破坏。

4 结束语

随着光网络建设步伐的不断加快,光网络安全监测与反监测是一个相互博弈的过程,未来战争中我们不能一昧防守,甚至可以变攻为守,实验中发现了这种隐蔽的光网络攻击方式——信号光延时攻击,并验证了攻击方式的有效性和隐蔽性,丰富了光网络关键设备“攻”、“防”研究内容。这将有助于提高光网络安全意识,有效防范攻击的发生。

[1]赵文玉,纪越峰,徐大雄.全光网络的安全管理研究[J].电信科学,2001(5):11-14.

ZHAO Wen-yu,JI Yue-feng,XU Da-xiong.Research on the security management of all-optical networks[J].Telecommunications Science,2001(5):11-14.

[2]赵峰,邓大鹏.一种新的光信道窃听和攻击方法研究[J].光通信技术,2008(1):52-54.

ZHAO Feng,DENG Da-peng.Research on a novel taping and attack method[J].Optical Communication Technology,2008(1):52-54.

[3]樊昌信,张莆翊.通信原理[M].北京:国防工业出版社,2001.

[4]连建,诸波.全光网络的安全性探讨[J].光通信研究,2009,152(2):35-37.

LIAN Jian,ZHU Bo.Discussions on all-optical network security[J].Study on Optical Communications,2009,152(2):35-37.

[5]Edard M M,Marquis D,Barry R A,et al.Security issues in all-opical networks[J].IEEE Network,1997(5/6):42-48.

[6]Medard M.Secure optical communications[J].IEEE Network Mag,1998(8):323-324.

An optical network attack approach based on signal delay

PAN Qing, XIE Dong-hong, CHENG Xiao-jiang, LIN Chu-shan

(Xi’an Communications institute,Xi’an710106,China)

A novel optical network attack approach based on signal delay insertion was proposed to solve the problem of optical network attack being detected easily.Using signal delay insertion a higher crosstalk was introduced without changing the optical performance of links.Simulation and experiment results show that the bit error rate (BER)of the object optical link degrades abruptly, while its optical power and optical signal noise rate have no change, so this method has good invisibility and enormous damage effect.

optical network security; attack; delay; OSNR

TN929.12

A

1674-6236(2012)04-0125-02

2011-12-13 稿件编号:201112071

潘 青(1974—),女,安徽无为人,硕士研究生。研究方向:光纤通信。