可信动态逻辑异构动态防御技术

康建平, 刘尚麟, 陶洪涛

(中国电子科技集团公司第三十研究所,四川 成都 610041)

可信动态逻辑异构动态防御技术

康建平, 刘尚麟, 陶洪涛

(中国电子科技集团公司第三十研究所,四川 成都 610041)

动态目标防御是网络空间安全的革命性技术之一,可信动态逻辑异构系统(TANET)是其中较典型的原型系统。TANET具有跨平台特性,能在应用软件运行过程中无缝地动态改变运行平台和操作系统。TANET通过虚拟机内省、容器、检查点以及程序迁移等技术可在数秒内完成应用程序的整体迁移。我国构建网络空间主动防御体系,必须加强这些技术研究。

动态目标防御;可信动态逻辑异构系统;无缝迁移;主动防御

0 引言

网络空间(CyberSpace)是人类利用信息设施构造的,实现信息交互,进而影响人类思想和行为的虚实结合的空间。网络空间的出现,催生了网络边疆和网络主权,对网络边疆和主权的保护是各国网络空间作战行动的目标[1][2]。

动态目标防御[3](Moving Target Defense)是近年来美国提出的网络空间“改变游戏规则”的革命性技术之一。美国已经开发了一系列具有动态目标防御特征的原型系统,其中较典型的是可信动态逻辑异构系统[4](TANET,Trusted DynamicLogical Heterogeneity System)。TANET具有跨平台特性,能为应用在运行中动态改变运行平台和操作系统,通过运行平台的差异性,降低漏洞暴露几率,延缓漏洞暴露时间,从而提高抗各种攻击的安全防护能力。TANET使用容器(操作系统层虚拟化)和移动式检查点编译器创建虚拟执行环境,跨平台无缝地动态迁移应用程序(保持程序的运行状态,打开的文件和网络连接等)。TANET设立了阻止对关键应用攻击的防御栅栏。目前,TANET可在数秒内完成关键应用的整体迁移。

本文主要分析TANET关键技术,包括它应用执行环境的动态迁移,引入软件的多样性、系统的随机性和不可预测性使防护对象机动化,提高网络空间安全的原理,最后给出对我国网络空间主动防御系统发展的启示。

1 TANET技术解析

1.1 系统总体结构

TANET系统结构如图1所示,由运行评估工具和可信动态迁移环境组成。

可信动态迁移环境主要是采用密码技术,实现目标虚拟容器环境的可信验证,在不可信操作系统中,建立可信容器。

运行评估工具主要实现动态迁移辅助决策功能(是否迁移,向那里迁移)包括实时威胁和脆弱性感知、实时网络和系统状态分析等工具,具体可以采用攻击图以及可达性分析等工具实现。当运行评估工具探测并分析出威胁级发生变化的时候,就触发TANET在可信动态迁移环境中进行重新配置和动态迁移。

图1 TANET系统结构图

1.2 关键技术

1.2.1 虚拟机内省技术

TANET中,最新的实时威胁感知分析采用的是虚拟机内省(VMI)技术,该技术被称为虚拟机的X光透视技术,是从虚拟机的外部监控虚拟机内部运行状态。VMI技术主要有两个环节-事件截获和语义重构,事件截获是指拦截虚拟机中发生的某些事件,触发分析工具对其进行检测,由于虚拟机管理器位于目标虚拟机的下层,因此只能获取低级语义(例如寄存器和内存页面)的比特信息,而监控工具是针对操作系统层的行为语义,因此两者之间存在语义鸿沟(semantic gap)。

图2 语义鸿沟

为了监控并能够“理解”目标虚拟机中的事件,必须进行语义重构(semantic reconstruction)。语义重构是指由低级语义(比特信息)重构出高级语义(操作系统级语义),语义重构的过程与客户虚拟操作系统的类型和版本密切相关,需要应用外部知识对状态信息进行结构化视图分析,通过某些寄存器或者内存地址来解析出内核关键的数据结构,分析应用的具体行为。

1.2.2 容器技术

在操作系统虚拟化技术中,在内核进行多个用户级实体隔离,每个实体称为容器(隔离室或者虚拟环境),该技术最初用于资源公平共享,现在可以看作是用户空间虚拟技术,为用户提供设备,晚间系统,内存和Socket等虚拟化。

有别于其他虚拟化技术,如XEN和KVM等硬件层虚拟化技术,主要虚拟磁盘块设备、内存页面,CPU等,而该容器技术主要做操作系统虚拟化,且工作在文件系统、内存区、Socket和内核对象层次(如IPC内存分段,网络缓存等)。

1.2.3 检查点和程序迁移技术

检查点技术是迁移环境同时迁移程序的运行状态的关键。设置得了检查点的程序,程序运行状态保存在检查点文件中,运行状态根据该文件进行文件系统镜像操作,具体是采用移动检查点编译器(PPC)实现该功能的。编译时,在各种操作系统和硬件平台环境的运行文件中,插入独立的检查点,检查点代码(函数)等寄生代码,实现运行程序状态保存和迁移后状态镜像恢复。采用变量检查点技术,在程序中自动插入检查点变量,这些检查点变量在预编译时候,整理为重启操作相关变量,这些变量和内存位置在检查点工具中进行注册,当程序运行到这些变量位置的时候,检查点工具就终止程序运行,将程序内存导出保存到一个镜像文件中。当程序迁移的时候,将此内存镜像文件拷贝到新的目标环境中,并按照该文件,进行程序状态恢复。

程序内存镜像文件采用跨平台的二进制自描述文件格式(HDF5),支持32位、64位操作系统,大尾/小尾CPU。

需要说明的是除了保护目标程序的动态迁移,程序执行环境的迁移(如网络接口数据缓存,交换出内存的数据,其他相关的文件),采用OpenVZ容器动态迁移实现。这样两部分加起来,就实现了从程序到程序运行环境的完整动态迁移。

2 TANET效能分析

TANET本质是利用平台多样性因素动态变化技术来增加攻击难度。平台多样性因素包括硬件,如指令集,堆栈方向、调用方式、内核版本等操作系统属性,虚拟实体环境等。这些因素的变化本身不会弥补系统自身固有的脆弱性,但会使攻击者利用脆弱性的能力明显下降。

一次典型的入侵攻击行为通常由信息收集,扫描探测,漏洞利用,访问控制和消灭痕迹等五个步骤构成,其中每一步都利用和依赖于系统的配置和属性长期保持不变。经验数据显示,入侵时间与可能由此而造成的损失满足如图3所示的S曲线。

图3 网络入侵损失时间关系图

如果攻击者可以利用的时间小于门限值T1,则由入侵造成的损失将会非常小,属于可接受的范围,但如果攻击者可以利用的时间大于门限值T2的话,则会导致无法挽回的损失。门限值T1所反映的事实是攻击者为攻击系统所付出的必要努力,如系统探测,端口扫描,系统脆弱性识别以及漏洞的利用和植入后门等。T1与T2之间陡峭的部分表示攻击者正在执行恶意操作,如窃取隐私数据,关闭系统服务等。

TANET主动防御的思想是,通过信息系统虚拟化隔离和运行环境的动态迁移变化,使每个其暴露在因特网上的时间小于攻击者探测系统的时间,如图3中的T1,以此阻断攻击者为实施恶意攻击行为所必须的准备时间。

动态迁移过程同时也是一个自清洁过程。在迁移前,会使用以可信模块为根的密钥签名完整性验证的模板文件创建清洁的新虚拟容器、应用程序的执行环境,使用通过干净的文件替代原有运行环境中的文件,应用程序移动出后,可以关闭并删除原有容器,彻底销毁潜在未知潜伏病毒木马,也可以将原有容器冷冻,拷贝到蜜罐环境进行进一步观察,作为分析样本数据。

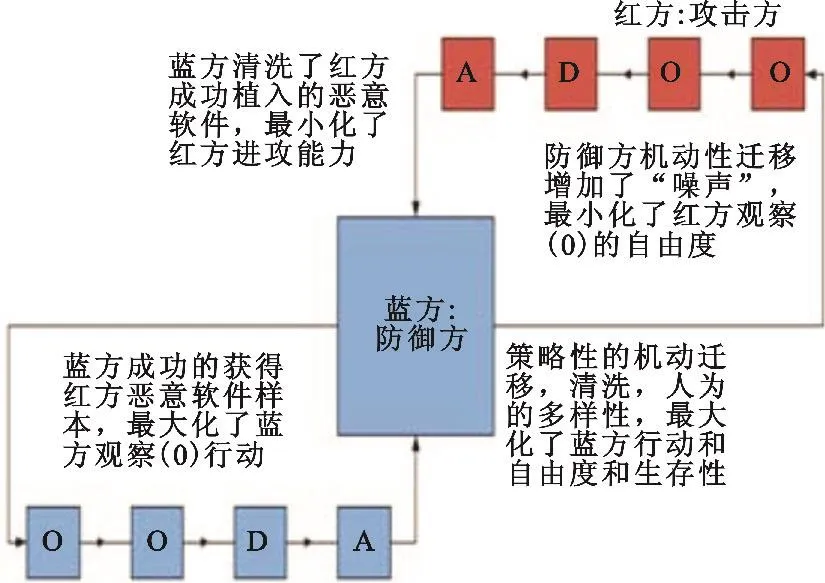

作战效能可以使用红蓝军和OODA(Observe-观察,Orient-定位,Decide-决策,Act-行动)对抗模型进行详细说明,具体见图4。

图4 主动防御OODA对抗示意图

美国研究人员建立了TANET攻击模型,采用半数实物仿真和博弈技术进行了效能定量评估,结果表明,增加了跳变控制机制的TANET可以降低攻击时间窗口,降低敌方攻击效能。

3 对我国网络空间主动防御体系建设的启示

针对日益复杂激烈的网络空间安全威胁,我国必须建设强大的网络空间主动防御体系[5]。自主可控虚拟网际网[6]等概念,自治根域名解析体系[7]建设设想等的提出,表明我国正在进行相关研究和探索,但还必须重视下面三方面的技术研究,包括:

1)基于虚拟机内省VMI监测预警技术,主要研究基于虚拟机内省(VMI)技术,实现容器内应用程序以及虚拟化环境安全行为监控、安全态势感知和预测,为动态迁移策略制定提供依据。

2)基于检测点动态迁移技术,特别是应用程序动态迁移编译器技术,其重要性在于,可以实现应用程序的跨平台精确迁移(可以在检查点,精确恢复程序的状态)。其难度在于,需要开发国产专用的编译器。

3)安全容器技术,研究基于密码的容器认证技术,动态迁移保护技术,安全防护技术,动态创建和销毁技术。通过目标移动,提高关键应用环境提高网络空间攻击对抗能力(在攻击前,目标已经移动,减少暴漏时间,让攻击方打移动目标,提高攻击难度),系统的恶意病毒自清洁能力、APT等长期潜伏工具的自动消除能力(基于密码技术、利用通过可信模板,创建安全的新容器,并将关键应用移动到该可控环境),关键应用移动出后,可以关闭并删除原有虚拟容器,彻底销毁潜在未知潜伏病毒木马,也可以将可疑映像文件拷贝到蜜罐系统,作为预警监测系统取证分析的样本。

4 结语

TANET等美国动态目标防御原型系统,是通过网络空间探测评估、机动控制、虚拟执行环境动态迁移等三大功能部分协作,为网络空间可机动要素提供智能化、自动配置和动态变化。我国应该借鉴这些成熟经验,加强基于虚拟机内省VMI监测预警、基于检测点动态迁移、安全容器等技术研究,加快我国网络空间防御关键技术突破以及体系建设步伐。

[1] 钱惠新.网络空间安全面临的威胁及对策[J].信息与电脑,2013(8):34-40.

[2] 聂元铭.构建网络空间安全保障体系[J].信息安全与通信保密,2014(01):23-25.

[3] Sushil Jajodia,Anup K Ghosh,et al.Moving Target Defense [M].Springer,2011.

[4] Hamed Okhravi,Adam Comella,et al.Creating a Cyber Moving Target for Critical Infrastructure Applications.Critical Infrastructure Protection[M].Springer,2011: 107-123.

[5] 李京春,李战宝,石峰.我国网络信息安全战略布局的思考[J].信息安全与通信保密,2014(11):20-26.

[6] 南湘浩.网络安全新概念:自主可控虚拟网际网[J].信息安全与通信保密,2014(06):58-60.

[7] 方滨兴.从“国家网络主权”谈基于国家联盟的自治根域名解析体系[J].信息安全与通信保密,2014(12): 35-38.

Trusted Dynam ic Logical Heterogeneity Technology

KANG Jian-ping,LIU Shang-lin,TAO Hong-tao

(No.30 Institute of CETC,Chengdu Sichuan 610041,China)

Dynamic target defense is one of the revolutionary technologies for cyber-space security,and trusted dynamic logical heterogeneity system(TANET)is a typical prototype system.TANET enjoys cross-platform character,and could seamlessly and dynamically transform running platform and operating system in the operational process of application software.Meanwhile,TANET could finish the entire transplant of application software in a few seconds through virtualmachine introspection,container,checkpoint and program transplant.In order to construct initiative defense system of cyber space,it is necessary to enhance the research on the above critical technologies.

dynamic target defense;trusted dynamic logical heterogeneity system;seam lessly transplant;initiative defense

TP393

A

1009-8054(2015)08-0078-04

康建平(1977—),男,本科,工程师,主要研究方向为网络体系结构、网络信息安全技术;

2015-01-26

刘尚麟(1968—),男,硕士,高级工程师,主要研究方向为网络体系结构、网络信息安全技术;

陶洪涛(1975—),男,硕士,工程师,主要研究方向为网络体系结构、网络信息安全技术。■