走向体系智能的网络空间安全自动化研究

陈剑锋, 陈天莹

走向体系智能的网络空间安全自动化研究

陈剑锋1,2,3, 陈天莹3

(1.保密通信重点实验室,四川成都610041)

(2.中国电科网络空间安全技术重点实验室,四川成都610041)

(3.中国电子科技网络信息安全有限公司,四川成都610041)

随着网络空间安全问题的不断复杂深化,传统信息安全机制手段无论是在应对系统规模的非线性扩张或者人类的主观化缺陷方面都缺乏有效的解决办法,迫切需要革命性的机制手段来将人力从重复性、事务性、易出错的信息安全工作中解放出来。在系统论、控制论和智能技术长足发展的促进下,安全防护管理由人工化向机器自动化、智能化的重心转移是技术的趋势也是历史的必然。对网络空间安全自动化的概念、原理、作用和局限性进行了介绍,对自动化与智能化的区别点和衔接关系给出了说明,提出了智能化用于安全的关键问题,前瞻了安全智能化融合带来的广阔应用潜力。

网络空间;信息安全;安全自动化;安全智能化

0 引言

近年来,随着网络空间规模的不断拓展,以传感器、控制器、存储和计算单元为代表的节点同衍生的连接数呈现爆炸式增长,不断深化的网络复杂性削减了整体的可保障性。一个典型的企业网可能由成千上万的服务器、终端和安全设备构成,为了有效防御已知的威胁,即便是简单的防火墙也有可能包含成百上千的规则、配置和参数,这些规则是“经验化”或“模式化”的,彼此之间互补而又可能存在冲突:对于富有经验的安全管理员而言,正确无误的配置所有参数仍然是纠结而艰巨的任务。信息安全运维和管理成本呈指数级攀升。

与规模化带来的问题并存的另一大信息安全挑战是“人”的归因。据IBM 2014年发布的赛博信息安全情报报告披露,上一年中95%的信息安全事件都与人为造成的疏忽或错误有关。通常用户被认为是信息安全防护链上最薄弱的一环,因为在他们在知识受限、判断失误、漫不经心或盲目乐观的情况下极有可能错误使用了信息安全机制。报告称,就算在安全领域投入再多资金,也难以防止工程师在配置防火墙时心不在焉,或者未给新安装的服务器安装所有必要的补丁[1]。经验证明,只要是人为的工作就会引入风险,系统中的用户是攻击者的重要突破点。

传统的信息安全机制手段无论是在应对巨系统的复杂性或者人类的主观化缺陷方面都缺乏有效的解决办法,安全迫切需要通过技术革命带来新的转机。所幸,随着信息化与工业化的持续融合,试图模仿并超越人类智慧的智能产业蓬勃兴起并很快成为现代科技创新的一个重要标志。21世纪以来,互联网和大数据推动人工智能技术进入了新的春天,专用人工智能即面向特定领域的人工智能取得了突破性的进展。如何将智能化领域的前沿成果与网络空间安全的构建目标有机融合,着力提升其赋能和保障效果,是当前安全产业潜力巨大但亟待解决的课题。

无论是自动化还是智能化,其设计目标都是通过利用自主感知、决策和控制的机制方法来代替人的体力、脑力劳动。以这种方式节省下来的精力投入、时间耗费可以通过注意力转移的方式让有限的人工资源聚焦到人脑更擅长的创造性、直观性、灵感性工作中去。在网络空间安全语境中,面向日趋复杂、不断深化的入侵和威胁,防御者可以借助智能化方法,以安全知识为手段和工具,基于对资源分布、业务运行、攻击状态和防御力量的认知,依托大数据带来的海量信息组织管理、深度分析和演化推理能力来高效调节网络空间各类主体的状态、配置和关系,填补网络空间监测、防御、治理与运维多类型问题的不断深化复杂与解决方案实现水平的能力差距,达到网络空间更有效开发、利用、掌控的战略目标。

余下部分将首先介绍安全自动化的需求和现状,如面临的安全挑战、自动化的观点和局限性等;第三部分叙述了安全从自动化到智能化的转变过程,涉及必然性、智能的体系特征和关键问题等;第四部分给出了安全智能化在推进过程中于标准化、应用示范方面的一些进展;最后一部分总结全文。

1 安全自动化需求和现状

1.1不断增长的安全挑战

云计算、大数据、量子通信及物联网等新一代信息技术的高度集成和综合运用重塑了网络空间的面貌,传统意义上相关性有限的传感器、控制器、用户和操作环境通过新的方式紧密连接在一起,使网络空间走入万物互联时代。不断增强的联系带来了系统的变化和重组,也带来了信息化生产力的飞跃。

需要重视的是,这种泛在互联也把攻击者和利益目标联结在了一起,攻击者因而具备了“从传感器到射手”的能力,能够便捷地在任何时间、场所、针对任何目标发起猛烈攻击。当连接无处不在,数据无处不在时,攻击无处不在也成为危险但无奈的现实[2]。

当前,黑色产业链的合作和建设已经形成了一定规模。网络攻击的组织形式越来越呈现出专业化和团队化的趋势,黑客们联手出击使攻击手段更加多样,高级持续性威胁(APT)的攻击范围已能涵盖各种目标和领域。更为可怕的是,攻击者看来比防御者更能灵活运用自动化技术,他们管理着数量庞大的漏洞和工具,类似目标对象扫描、攻击载体生成、攻击进程发起和攻击效果评估等流程性工作都已经能够自动完成。在进行了自动化武装后,攻击者发起入侵的频繁和破坏程度都得到了显著提升,凭借高速传输、瞬发到达的信息网络,恶意程序能够对企业、组织甚至国家进行“外科手术”式的猝发、精准打击,网络空间威胁从未如此严峻的展现在世人面前。

1.2安全自动化的原动力

安全自动化源于防御技术发展的迫切需求。首先,攻击面增长得太快、太复杂。与现实世界中的军事行动受物理、地理因素制约不同,网络空间中自动化攻击工具的出现能够使得入侵几乎不受限制地并行发起,这种网络空间对抗以机器速度而非人工速度进行,如果防御方不大量采用自动化手段,就无法有效地及时遏制网络威胁;其次是信息基础设施的规模化、虚拟化和软件定义化为安全管理人员带来了新的负荷,他们的精力被进一步分散,迫切需要通过构建安全机制和流程,力图在更少的时间、更少的人力参与下做更多的事情。

在自动化手段的帮助下,所有流程性的安全事务都将以最少人工干预的方式部署运行,安全人员仅参与计算机难以完成的任务。这种设计方法从整体上提升了防御的时效性,避免了人员的流程性错误,从而能够改进安全防御组织和管理的效能。

1.3安全自动化的视角

安全自动化是一种活动,使用户从繁琐、易错的信息安全配置与决策任务中解脱出来。安全自动化可以从层次、流程和组织三个角度等进行理解。

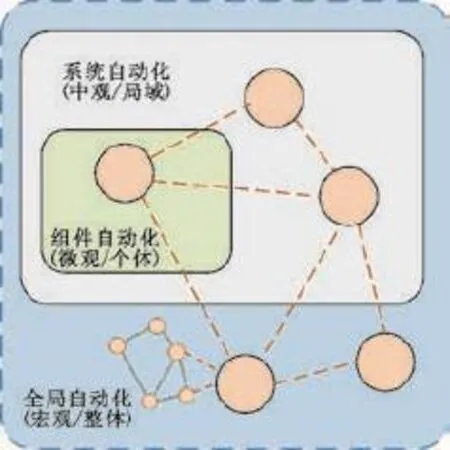

(1)层次角度的安全自动化(见图1)

图1 安全自动化的层次化视

如图1所示,作为一种空间/尺度维的划分,层次角度的安全自动化可以分为组件级、系统级和全局级三个规模递进的层次。组件级的自动化是自动化的最小单元,着眼于在微观/个体层面上确保安全功能的自我运行;系统级的自动化在中观/局域层面实现相较组件更高级别的自动机制;全局自动化在宏观、整体层面上实现最高级安全任务的按需执行,将网络的所有资源和要素纳入自动化范畴。例如在大型分布式企业信息系统中,部门网络、地区网络和企业网络自然地构成了三个自动化层次。

(2)流程角度的安全自动化(见图2)

图2 安全自动化的流程化视图

如图2所示,流程角度的自动化作为一种时间/序列维的划分,通过安全生命周期中监测、防御、响应和评估环节的分别自动化,实现功能间的自然衔接和闭环增效。例如,监测为防御提供有关攻击者和攻击机制信息,防御为响应提供防护状态和受损程度信息,响应为评估提供修复目标和任务进度信息,评估又反过来为监测指定更精确的关注点范围。

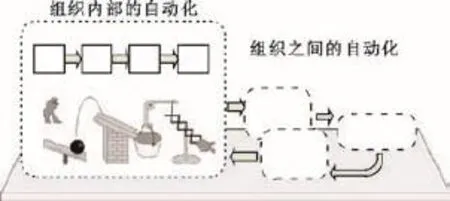

(3)组织角度的安全自动化(见图3)

图3 安全自动化的组织化视

如图3所示,组织角度的自动化作为一种群体/系统维的划分,在组织的各组成部分、以及组织之间按照层次和流程角度的自动化机制进行配置和演化。各组织可以拥有相同或不同的既定目标,于彼此的分工协作中在时间和空间约束下逐步完成调整,实现个体利益与全局利益的均衡与优化改进。例如,安全防护强度与系统可用性的动态平衡,多智能体式松散安全自治系统的选举、角色分派、协作和竞争等行为等。

1.4安全自动化的局限性

安全自动化并不是崭新的概念,入侵检测与防火墙的协同就是安全协作的典型示例[3]。尽管经过精心设计的自动化能够在一定程度上提升安全设备功能互补、快速部署和节能管理水平,但在更广泛的场合中,安全防御的多样性、异构性和不可预知性等因素使自动化过于复杂从而难以实施。其局限性来自:

●自动化的核心是位于操作和执行层面的自动控制理论,其功能类似于根据外界输入改变系统状态并选择输出的自动机。但由于其状态空间难以完全描述和检验,在某些情况下可能会失控。

●单纯的自动化是盲目和被动的。对于知悉内部机制的攻击者而言,自动化反而提供了一条通向入侵的捷径。自动化既定模式策略与不断推陈出新的攻击手法间的鸿沟不断加深。

●自动化的应用场景受限。自动化基于明确的规则,针对已知、可预料的情形做出程序化的既定响应,多用于重复性、流程性或事务性的工作中。而事实上,不确定性和随机性才是网络空间安全防御的常态,对不可知事件的判断和决策无法以规则清晰表述,也就无法通过自动化的方式处理。

从当前自动化的实践中可以看出,其固定、静态的模式策略难以适应网络空间时代涌现的多元安全需求,自动化无法识别未知威胁,无法对多变的情景做出判断,也无法给出有用的决策建议,甚至有时会错误解读数据,给用户带来安全假象。如果只是盲目跟风,自动化手段的误用和滥用可能导致安全风险更快扩散。安全运维人员急切需要能够一种超越自动化的技术,能够通过系统内外信息的感知、提炼、汇集和分析来认知自我及复杂环境,针对威胁迅速、准确地反应,将人们从重复和容易误导的任务中解放出来,将有限的注意力和主观能动性聚焦在更能发挥人类价值的领域[4]。

2 安全智能化的转变

2.1从自动化到智能化

安全智能化是将人工智能技术与网络信息工程、信息安全、心理学、行为学等理论交织融合的产物。其主要位于判断、选择层面,核心是人工智能理论,作用机制是知识加机器思维,使得通常认为需要人工参与发挥主观能动性的思考、反应或决策能力的信息安全关键操作、决策等行为能够由计算机代理。例如从数据或经验中推理出新知识、得出逻辑思维推论,对观察到的现象提供解释等。

安全智能化反映了安全实施方式、手段和机制的变化,它是现代信息技术和智能技术进步的产物,预期能够显著提升安全防护、组织和管理的效能。智能化体现了灵活运用知识分析并解决问题的能力,多用于环境变化性强、不确定性突出、决策能力要求高的场景中,使得一般情况下难以归纳、利用的隐性安全知识能够转换为相关系统可识别和理解的显性安全知识,这种安全知识能够被使用者更方便地理解、交互和使用。

绿盟科技将安全由自动化到智能化的过渡分为基本智能、通用智能和超级智能三个阶段,在基本智能阶段中运维人员通过脚本和工具等,逐步将手工操作自动化,安全决策活动仍由“专家”进行,因而是一种“人工化”的智能;在通用智能阶段中“专家”建立并训练模型、设置和校正参数来实现安全系统决策、反馈、行动等的部分智能化;在超级智能阶段,安全系统能够自主观察系统行为和估计环境影响,根据管理者设定的安全价值取向实现自我调整。

安全系统智能化水平在提升过程中,原始数据转化为信息再升华为知识,并在各安全组件间沟通、理解和最优化利用。信息服务走向知识服务,信息处理走向知识挖掘,安全防护管理机制由人工化向机器化的重心转移是历史的必然和时代的期待。

2.2智能化安全的体系特征

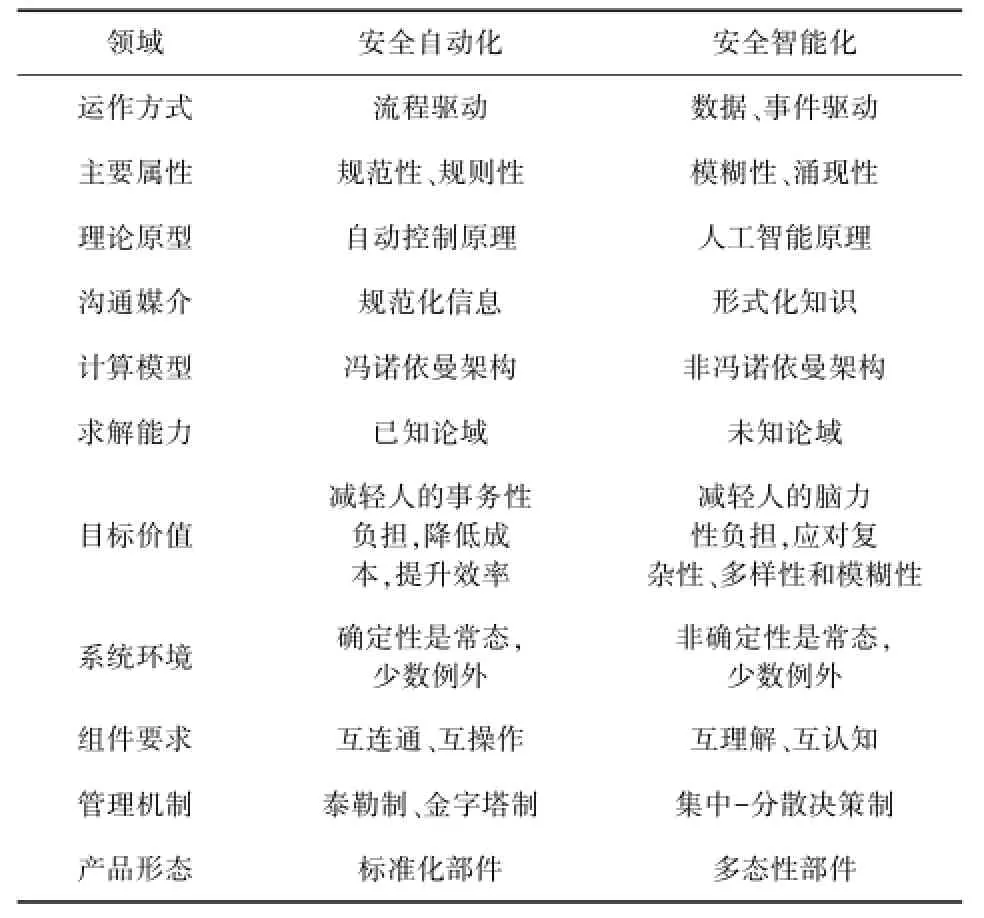

安全智能化在运作方式、属性、理论原型等诸多方面都与自动化存在着显著差异,即通过对环境的准确感知和辨析,通过统一协调和决策机制实现反作用于现实空间的导向性控制,其本质是安全知识的汇聚、洞察与应用,在运作方式、主要属性、理论原型、计算模型等方面都具有崭新的特点,如表1所示。

表1 安全自动化与智能化体系特征对比

可以看出,安全智能化系统的核心是知识。在传统的DIKW即数据、信息、知识和智慧模型中,数据直接来源于传感器,是变量的测量值的记录;信息是经过组织或结构化的数据,在一定的环境中有特定的涵义,代表了系统的历史和现状;而知识则深刻地反映了事物的本质,是信息、价值、经验和规律的有机综合,是指导实践、形成智慧的必要前提,具有更加深远的价值意义。信息安全论域的知识涵盖了信息安全科学原理、判断准则和历史经验,它与应用场景强相关,通过在实践中不断累积和拓展,能够适应使用者、使用目标和使用环境的变化,是防御者进行决策、响应和控制的依据。

安全智能化来自知识并走向知识的意义主要体现在知识的联系、反馈和生成之中:

(1)网络空间基础设施高度互联,全域到达。这种互联不仅是网络意义上的连通,更多的是系统在功能、语义层面的无缝配合,智能化系统因此实现知识的联系和承载;

(2)智能化系统基于实时决策和控制来积极作用于现实世界,这一过程是通过对系统行为及其效果的持续精确感知和调整实现的,实现知识的反馈作用。

(3)智能化系统具有学习和交互能力。安全不是静态不变的,而是在继承和演化中不断进化完善。安全系统不断积累经验,使功能迭代提升、适应性持续增强,实现知识的生成作用。

2.3智能化安全的关键问题

在信息安全领域,一个著名的瓶颈性问题即是,正确的设计未必能正确的实现,正确的实现未必能正确地运用。通过安全智能在人与机、机与机、以及机内部的补偿作用,能够回填安全期望与安全实现、安全实现与安全能力之间存在的,制约安全体系效能发挥的的二元鸿沟。智能化安全的关键问题即是处理好人、机、数据与环境之间的关系。

人:基于哥德尔不完备定理,任何完整的系统,总存在其自身无法解决的问题。智能化的现代设计原则也不是完全的、无差别的、盲目的智能化,而是适当考虑“人”的因素的地位的,“恰当”的智能化。这种智能化提倡将人的能力和独特性作用在最合适的环节发挥出来,以人机结合的方式,克服人或机器各自具备的功能缺陷。

机:机器是安全智能的载体,可以以个体或群落形式存在,并和其作用对象发生密切的依存-寄生关系,体现直接性与间接性的统一。依附机器、环境的安全智能直接作用于网络与安全逻辑,间接作用和影响网络空间、物理空间的运行和表现。

数据:信息流是攻防对抗的本原,是威胁也是安全价值的载体。信息流的驾驭一方面需借助传统感知技术,实现数据的有效搜集和整理;另一方面需借助智能,自海量信息中提炼知识、正确运作。占有足量的数据是安全智能系统认知、决策和进化的前提。

环境:安全智能无法孤立存在,其在运行中既受环境深刻影响,也显著地影响着环境:智能计算依赖的信息来自于环境、计算结果反馈于环境、是否有效也必须借助于对环境观测来完成。只有将智能与环境融合考虑、合理设计,才能促进智能水平的不断提升。

在人、机、数据与环境合理分工、协调运行的理想环境中,智能系统预期将进入结构自主组织、信息按需流动、策略动态变化、能力迭代提升的良性循环,体现智能时代安全机制自主优化配置、部署、运行的全新景观组态。

3 安全智能化的应用推进

安全与智能化的融合交汇代表了更先进的防护理念和应用潜力。从当前基础较好的领域来看,安全智能化的全面推进有赖于理论体系的成熟、标准规范的制订和典型应用的示范效应。理论体系方面数据挖掘、深度学习、智能体理论、知识工程等领域经过多年的研究在各个细分方向均已经取得长足发展,成果丰富,可以认为安全智能化前置技术的研究已较为充分,下面主要从标准化和典型应用方面进行探讨。

3.1标准化尝试

目前,与安全智能发展关联的标准主要是安全自动化标准和威胁情报标准。

(1)安全自动化标准

安全自动化当前的主要标准是SCAP(Security Content Automation Protocol:安全内容自动化协议),它是由美国国家标准与技术研究院(NIST)提出的,用于提升安全自动化能力的标准协议群[5]。SCAP提出的初衷首先是实现高层政策法规(如FISMA,ISO27000系列)等到底层实施的落地;其次是将信息安全所涉及的各个要素标准化(如统一漏洞的命名及严重性度量);最后是将复杂的系统配置核查工作自动化。SCAP提供了一种自动、标准化的方法来维护企业系统的安全,如实现安全配置基线,验证当前的补丁程序,进行系统安全配置设置的持续性监测,检查系统的攻陷指标(Sign of compromise)等,试图在任意设定时刻给出系统的安全状态。其标准化、自动化的思想对信息安全行业产生了深远的影响。

(2)威胁情报标准

威胁情报(Threat Intelligence)是一类有效的网络空间安全风险应对机制。情报的本质是减少信息冲突的不确定性,Gartner定义网络空间威胁情报为一种基于证据的知识,它包括了情境、机制、指标、暗示和可供操作的建议,通过描述正在发生或者即将出现的针对网络空间资产的威胁或危险,能够被用于通知相关主体对这些威胁或危险做出响应决策。

威胁情报具有信息和知识的双重属性,因而是安全智能的重要组成部分。威胁情报以集体智慧应对复杂威胁,以先知先觉构建稳固防线。在此过程中,标准化是安全威胁情报在多个发布者、使用者间交互和共享的必要前提。使用标准化的方式定义情报格式能够在最大程度上减少信息语义损失和歧义,同样也可以避免日后因为接口和规范不同而造成较大的改动和不必要的资源浪费。目前在威胁情报交换方面较有影响力的框架、协议和语言包括IODEF、CIF、STIX、OpenIOC和Veris等,其中STIX(Structured Threat Information Expression,结构化威胁信息描述语言)更为流行,它是为威胁情报采集、分析和交流而设计的一种语言,以结构化的方式来支持更有效的网络威胁管理流程化和应用自动化,许多企业已经支持通过STIX进行威胁情报和安全知识的共享。

3.2典型应用样例

智能化与安全在体系层面是横向支撑、纵向贯穿的关系,通过嵌入或融合方式覆盖安全防护体系的多个层次。智能化的典型应用场景包括云安全快速自主部署、威胁情报综合管理、自动化漏洞挖掘、用户实体行为分析、实时应用程序自我保护等。

云安全快速自主部署:在数据中心,为了达到释放云计算潜力、降低准备时间、增强敏捷性的目的,需要一种能够快速部署云环境中的相关网络安全服务的方法,使得安全能力与业务能力的输出相同步,在计算平台、网络和安全机制方面实现完全的协同和可编程能力。多家安全公司2016年在云安全快速自主部署方面发力,使安全服务在业务流程的自动嵌入、自动配置和智能监测成为可能。

威胁情报综合管理:威胁情报综合管理是与威胁情报与安全防护系统结合的切入点,可以扮演情报生产、情报传递或情报消费三类要素中的一个或多个角色,服务于威胁情报的形成、封装、传输、中转、解读或呈现等各环节[6]。威胁情报综合管理除用攻击检测和安全响应方面外的巨大价值外,还可用于安全设备功能提升、自适应风险管理和决策辅助等目的。系统的自动化、智能化水平越高,威胁情报也就能得到更充分的利用,使安全防御能力能够在外界源源不断有益信息的支持下稳步提升。

自动化漏洞挖掘:系统的漏洞挖掘是攻击者和防御者都关心的问题,目前并行模糊测试、污点分析或符号执行等方法已经能够高效地发现大量的程序错误,但存在效率不高、需要熟悉目标系统、对经验依赖度较高、技术复杂等缺点[7-8],使得快速分析、评价这些潜在的漏洞仍然需要大量的人工参与和判断。美国国防部先进技术研究局(DARPA)2016年发起的CGC网络超级挑战赛的主题为自动化漏洞挖掘及防护,在无人干预的情况下从给定的目标地址获取应用程序、分析代码、给出攻击向量并生成补丁,从目前主办方预留的590个漏洞均已被参赛队伍发现并修补,可以预期这一领域即将在智能化的助力下取得更加丰硕的成果。

用户实体行为分析:即UEBA(User Entity Behavior Analysis),是Gartner认为2016年十大信息安全技术之一,它通过收集网络中设备、系统、应用、数据库和用户等多个节点产生的信息创建基准状态,并在后续的运行过程中不断寻找“异常”的模式,评估新发生的事件在环境上下文中是否异常,以及异常的程度有多深,进而排序事件的重要性及可能产生的业务影响,适时发出告警。为了更精确地识别威胁,UEBA产品中通常采用改进的机器学习机制,允许在不依赖于预先制订规则的前提下就能良好的运作,充分体现出了智能化的零配置、冷启动特点。

实时应用程序自我保护:即RASP(Realtime Application Self Protection),它是一种新型应用安全保护技术,其基本思想是以智能化的方式将安全无缝嵌入应用之中,使用类似疫苗的方式将保护能力与被保护对象融为一体。RASP在程序运行的整个阶段实现有效的自我监控和有害输入、行为的识别,使得当应用程序面临漏洞攻击时,不需要人工干预就能够自动重新配置和运作以阻断入侵者。RASP显著的优点在于无需对应用本身做出任何改动,而且防护能力会随着智能化水平的提升而不断增强。

3.3安全智能展望

世界正处于新科技革命和产业革命的交汇点上,科学技术在广泛交叉和深度融合中不断创新,智能产业蓬勃兴起,成为安全领域取得颠覆性突破的契机。

(1)智能是一场安全的革命。智能带给用户的意义、价值在于能够显著减少为达到同等安全水平需要投入的人力、物力和注意力,并且这种安全防护能力是自组织、自生长的。泛在网、云服务和大数据为安全智能的传播和流行提供了坚实的平台,安全智能模式将快速复制并传播。

(2)人的关键性参与难以动摇。人和智能都无法单独在网络安全任务中取得压倒性优势,智能与人类协同工作必然取得更好效果。通过人脑的知识、经验与机器的模型库、方法库、规则库等在分析、推理方面优势互补,完成复杂决策过程,形成人机融合的决策力,指导系统未来运作。例如用机器从海量数据中识别概率最高的攻击事件,再交给人类专家进一步处理以提高精确率等。

(3)智能终将成为安全的内在属性。当前智能与安全的协同机制以外围嵌入、流程聚合的方式为主导,存在感知不全面、认知不深入、控制不到位的缺点。可以预期智能将进一步和安全深度交织,使智能成为安全的一个必选项并与之无缝融合,减少沟通的损耗,实现更佳的匹配能力。

4 结语

安全智能是人工智能与安全的深度融合,着眼于获取网络空间安全的决策、行动和成本优势,其预期能力将覆盖网络空间信息安全感知、认知、处置、防御、决策、交互的各个所需层次和环节。当前安全智能化已经成为安全技术创新的重要方向,传统的依赖于边界防御的静态安全控制措施将逐渐被基于知识共享和大数据分析的高级、智能安全手段所取代,系统将具备多样化风险感知、精准响应处置和未知威胁抵御的全链条能力,实现安全价值的非线性涌现爆发。

[1] Montesino,Raydel,and Stefan Fenz.Information Security Automation:How Far can we go[C]//Availability,Reliability and Security(ARES),2011 Sixth International Conference,IEEE,2011:280-285.

[2] Edwards W K,Poole E S,and Stoll J.Security Automation Considered Harmful[C]//Proceedings of the 2007 Workshop on New Security Paradigms.ACM.2007:33-42.

[3] 黄子中,韩伟红,贾焰.基于攻击流量的网络安全规则自动生成系统NSRAG[J].电脑知识与技术,2015,11(35): 14-16.

[4] Montesino R,Fenz S,and Baluja W.SIEM-based Framework for Security Controls Automation[J].Information Management&Computer Security,2012,20(4):248-263.

[5] Radack S,and Kuhn,R.Managing Security:The Security Content Automation Protocol[J].IT Professional,2011,13 (1):9-11.

[6] Kampanakis P.Security Automation and Threat Information-sharing Options[J].IEEE Security&Privacy,2014,12(5):42-51.

[7] BlackburnMark,Robert Busser,Aaron Nauman,and Ramaswamy Chandramouli.Model-based approach to security test automation [C]//Proceeding of Quality Week,2001:46-54.

[8] 邵林,张小松,苏恩标.一种基于fuzzing技术的漏洞发掘新思路[J].计算机应用研究,2009,26(03):1086-1088.

Evolutionary Approaches of Cyberspace Security Automation Technologies to Systematic Self-Intelligence

CHEN Jian-feng1,2,3,CHEN Tian-ying3

(1Science and Technology on Communication Security Laboratory,Chengdu Sichuan 610041,China)

(2Cyberspace Security Technology Laboratory of CETC,Chengdu Sichuan 610041,China)

(3China Electronic Technology Cyber Security Co.,Ltd,Chengdu Sichuan 610041,China)

As cyberspace security issues gradually fall into severe and complex situations,traditional information security mechanisms inevitably become outdated while lack efficient solutions to tackle problems brought by the nonlinear expanding scale of information systems,or by the inherent defect of humans for being subjective and arbitrary.A revolutionary innovation is urgently needed to disengage people of information security operation from practicing repetitive,routine and error-prone work daily.Thanks to the great progress of system theory,controlling theory and artificial intelligence,human burden of security management could be substituted by automated or intelligent machine workforces,which is also definitely the trend of technology evolvement.The concept,principle,usage and constrain of cyberspace automation are introduced in the paper,together with main difference and concatenating relations between automation and intelligence are given,key problems for incorporating appropriate intelligence,and present forward-looking visions of application potential of security and intelligence fusion.

cyberspace;information security;security automation;security intelligence

TN915

A

1009-8054(2016)08-0111-06

∗2016-03-09

陈剑锋(1983—),男,博士,高级工程师,主要研究方向为信息安全、人工智能;

陈天莹(1982—),女,博士,高级工程师,主要研究方向为信息安全、大数据。■