基于SPN最小割集的信息系统非技术性安全管理方法*

令狐金花,潘 平,杜瑶瑶

(贵州大学 计算机科学与技术学院,贵州 贵阳 550025)

0 引 言

信息系统安全措施不仅在于技术上的、依据确定性的安全等级保护所预设的安全审计、安全策略及其安全日志的分析,最重要的是需要对系统进行有效、可靠的风险预测与管理。一方面,信息系统安全保障的基础是由信息系统安全管理的规范决定的,可确定是否能切实保障信息系统的可靠和有效运行,“没有完整的信息安全管理规范,信息安全就无从谈起”[1]。另一方面,传统的管理方式是基于弗雷德里克·泰勒[2]的确定性的、机械式的、不变的科学管理模式,即将所有的管理对象看作一个严格决定论意义下的稳定实体,并赋予一个标准化的模式。因此,管理者通常缺乏主动性和创造性。然而,信息系统安全管理是一项动态的、复杂的、随机的系统工程。为了对管理对象实施有效、可靠的科学管理,需要改变传统的管理模式,以适应复杂多变的信息系统的安全管理,满足信息系统安全管理的需要。

另外,信息安全应急响应[3]也是安全管理的重要组成部分。当安全事件发生时,通过应急响应预案应对突发事件,可将安全事件及其所造成损失降到最小。李迁、刘亚敏[4]针对工程中出现的突发事件,提出了一种基于广义随机Petri网的建模分析方法来应急处理该突发事件。此方法能高效了解应急处理过程中的相关瓶颈问题,解决耗时问题,从而提高应急效率。Derek等人[5]根据系统动力学原理模型,把相应的安全成本和投资作为安全管理策略,从而为安全管理人员提供相应的安全策略支持。冯驰[6]提出了一个基于PDCA(计划-实施-检查-改进)的信息安全管理体系,将企业的发展方向和IT策略结合,能适当控制风险。然而,面对信息系统安全风险管理的实践与相关研究,目前采取大量的深防御、高筑墙的安全策略,不仅提高了系统软硬件的开销,而且大大增加了系统的运维成本。

本文把随机Petri网[7-9](以下简称SPN)理论中有关最小割集的分析方法运用到信息系统安全风险管理中,利用SPN的动态特性来描述信息安全管理中所面临的各种可能的、动态的安全问题,一方面能够对系统所面临的相关安全问题进行全面的、系统的、合理的、动态的分析与处理,另一方面能对信息安全管理所需的资源进行高效优化组合,保障系统有效运行的同时,对安全管理的可靠性进行相应的资源优化,从而减少不必要的开销。

1 基本概念

Petri网模型(简称PN)是由库所(Place)、变迁(Transition)和弧(Arc)组成。SPN与PN的区别是指,在SPN中将PN中的变迁与随机指数分布实施延时结合,且在PN的基础上增加一个时延变量。

因此,一个连续时间的SPN是一个六元组SPN=(P,T;F,W,M0,λ),其中P是有限库所集合,即P={p1,p2,…,pn},每一个库所表征了信息系统中的一个安全管理事件;T是有限变迁集合,即T={t1,t2,…,tn},每个变迁表征了安全管理事件之间的关联程度;F是流关系的弧集合,即F∈(P×T )∪(T×P),表征每个安全管理事件与安全管理事件之间的关联程度关系;W是弧的权重函数,即W={w1,w2,…,wn},表征安全管理事件及其关联程度之间发生可能性的大小;M0是安全管理事件当前的初始标识,是令牌在库所的分配,且P∩T≠∅、P∪T≠∅,λ是变迁平均实施速率的集合,即 λ={λ1,λ2,…,λn},表征每一种安全管理事件在一定时间内发生的次数,通过对审计日志、安全日志及其信息系统安全管理员的分析、咨询得到。

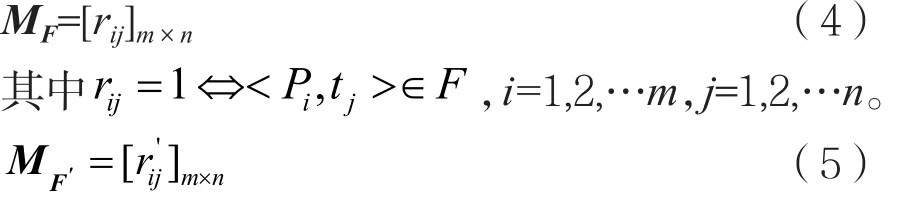

在SPN连续模型中,与变迁相关的分布函数被定义为[10-11]:

其中,变量x表示从可实施变迁到实施变迁的一个随机变量,且x≥0,实参数λt表示变迁t的平均实施速率,λt>0。

PN分析最小割集常采用的工具是关联矩阵,因此可以通过一个二元关系来表示库所P和变迁T之间的有序关系。假设P={P1,P2,…Pm}、T={t1,t2,…tn},F是从库所P到变迁T的转换关系,F'是从变迁T到库所P的转换关系,即:

其中,i=1,2,…,m; j=1,2,…,n。

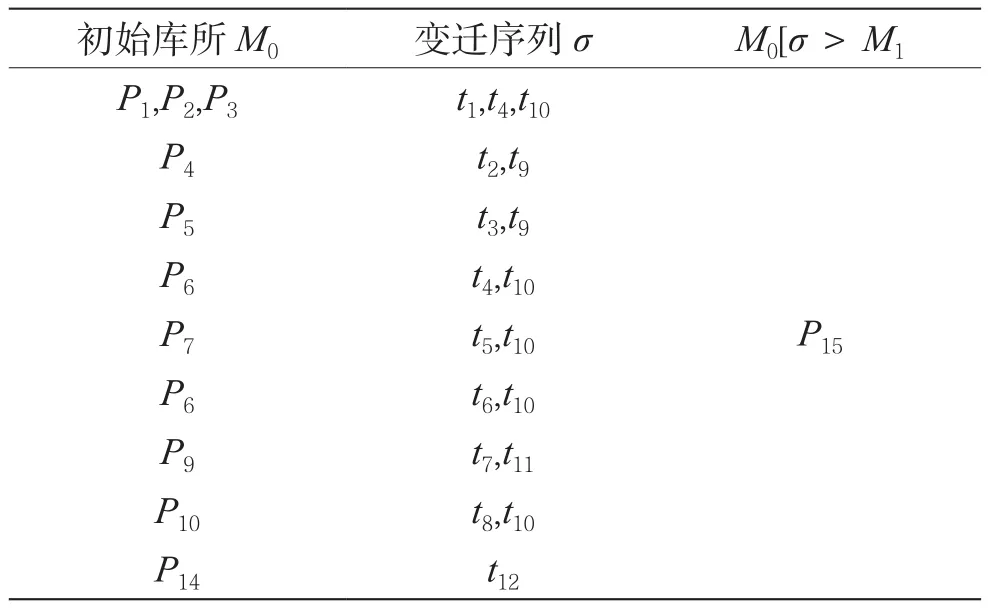

则F和F'相对应的关联矩阵MF和MF'都可以用一个m×n的非负整数矩阵来表示,即:

其中,i=1,2,…,m; j=1,2,…,n,且:

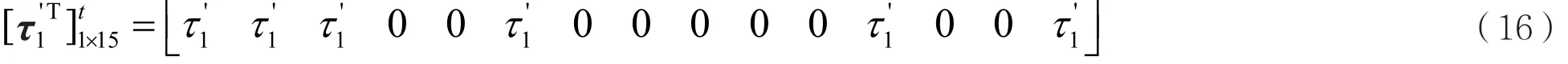

其 中= 1 ⇔ < tj, Pi>∈ F',i=1,2,…m,j=1,2,…n。

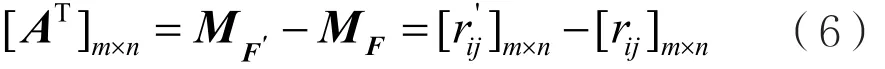

进而,PN的关联矩阵可以用MF'与MF的差来表示,即:

其中,i=1,2,…m,j=1,2,…n,表征了目标与现实的某种差距,反映了在等概条件下多重属性偏离目标的相关性。

然而,PN的状态方程中没有引入相应的随机变量,因此就其本质而言,该方程是其因果关系上的决定论,并不适用于信息系统随机动态、复杂多变的环境。为此,需要构造能适应于非确定性的、随机的信息系统安全管理模型。进一步的分析发现,在整个过程中可以根据PN的关联矩阵构造相应的随机关联矩阵,而目标关联矩阵又必须要求兼容PN关联矩阵,即随机关联矩阵是PN关联矩阵在时延变量相同情况下的拓展。

根据式(1),可假设SPN对应的随机关联矩阵为:

其中,有:

因此,SPN的关联矩阵可定义为:

SPN关联矩阵的引入,一方面引入了随机变迁参数,克服了PN在解决复杂、随机环境下的不足;另一方面,保留了PN超强的数学计算能力和图形化建模能力,对系统的状态和动态变化过程的分析提供了理论支持。因此,利用SPN建立安全管理问题模型分析,可实现在形式化语言描述过程中定量分析安全问题,并以此优化对安全管理的预设和人力资源的优化配置。

系统最小割集[12-13]是定性分析的重要方法之一。目前,求解PN最小割集的方法主要有基于二元决策图求解方法、下行法和上行法、关联矩阵和状态方程求解等,以减少求解的运算量[14]。根据胡智、殷人昆[15]对割集的定义,可定义信息系统安全事件的割集如下。

定义1:一个信息系统安全事件的发生,当且仅当至少存在一个以上的安全漏洞,并由此产生不可容忍的安全事件,则由这些漏洞所构成的漏洞管理集,称为信息事件安全管理的割集。

定义2:对于一个非技术性安全事件的发生,当且仅当至少存在一个以上的随机误操作(或进程),若去掉其中一个非技术性安全事件的要素,每个客体仍然存在其安全事件,则由随机误操作所构成的不可再分的集合,称为非技术性安全事件的随机最小割集。

对应非技术性安全事件的随机最小割集和最小径集[16]的定义,可以得到非技术性安全事件的随机最小径集的概念。

定义3:对于一个非技术性安全事件,随机误操作(或进程)都不发生,则随机的信息安全管理的安全事件必定不发生。若去掉任意一个非技术性安全事件的要素,就不再是径集,则称为非技术性安全事件的随机最小径集。

非技术性安全管理的随机最小割集表征了系统非技术性的可靠性所必需的最小要素。因此,求解非技术性安全管理的随机最小割集能准确掌握造成顶事件发生的各种可能性,掌握事故发生的规律,从而找出隐藏的事故模式。非技术性安全管理的随机最小径集则表示系统非技术性的安全性,求解非技术性安全管理的随机最小径集,能够掌握使得事故不发生的可能方案。任何一个方案不发生,顶事件就不会发生。

非技术性安全管理的随机最小割集中的每个相关要素都是随机的,即至少存在两种行为(误操作以及正确操作)。假设所需求解的随机最小割集为I={I1,I2,…,Ik,…,Ii},当系统中任意一个割集Ik(k=1,2,…i)的相关底事件发生的概率不低于某个确定的阈值时,则此顶事件一定会发生。即对于信息系统安全非技术性管理来说,只要存在一个割集的所有相关安全管理事件发生的概率高于某个确定的阈值时,则此信息系统将会处于一种危险状态。为此,SPN理论与方法可分析和预测信息系统安全风险问题,包括非技术性的风险管理分析。

2 基于SPN的信息系统安全管理基础理论

信息系统非技术性安全管理的核心内容主要包括人事管理、制度管理、相关的组织机构管理、备份与恢复等。通过对安全非技术性管理系统的要素进行SPN建模,并依据求解最小割集的相关原理,找到影响信息系统安全非技术性管理所需的最小危险要素,是本论文探索的目标。

管理制度是一个复杂的系统工程,需要规范和完备的管理目标,制订可操作性和可预见性的规则,以约束被管理对象的行为。这些约束包括制度的建立、操作执行记录与目标偏离分析。虽然在信息系统安全规范管理的相关标准中,规定了许多安全管理制度和操作规范,但正是由于信息系统是一个复杂的系统,对每个子系统的规范管理存在相互重叠、相互制约和相互依赖,因此并未形成一个优化的管理制度方案。

安全管理的对象是安全管理的相关人员,以安全意识、安全技能等为内容,对安全管理人员进行管理、培训、考核和相应的约束,加强信息安全意识和技能的培训,以保障相关人员在其岗位上能正确处理相关的安全问题。

信息系统安全管理的目标是,依据系统的安全保护要求,实施相应的安全策略配置。具体地,当系统面临安全问题时,能及时有效地处理和调度系统,以确保系统的有效性和可靠性运行;依据应急响应方案,对突发性安全事件进行相应的抑制、恢复和校正,以保障系统的连续性、有效性和可靠性。

通过对信息系统安全非技术性管理的相关要素进行分析,建立了相应的信息系统安全非技术性管理的SPN模型,如图1所示,图2则是传统的故障分析模型。

在信息系统安全非技术性管理的SPN模型中,每个库对应的含义如表1所示。

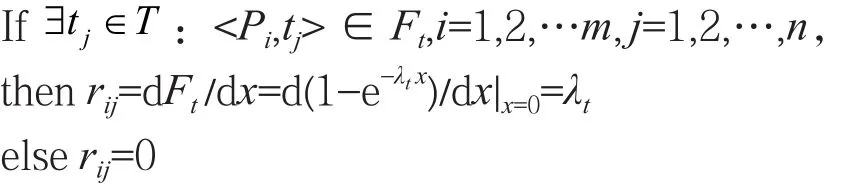

状态M0是信息安全管理系统的初始安全状态,一方面经变迁改变库所的状态,另一方面变迁经过不同库所触发产生新的演进,因此可归结为失效状态M1。它表示从M0到M1存在使能变迁σ,变迁序列σ受到触发就可以从标识M0到达M1,即M0[σ>M1。根据图1所示的信息系统安全非技术性管理的SPN模型,可以得到状态序列变迁的情况,如表2所示。

图1 信息系统安全非技术性管理的SPN模型

图2 信息系统安全非技术性管理的故障树模型

表1 SPN模型库所描述

表2 状态序列变迁情况

图3 状态转移图

从图3状态转移矩阵看,若在σ发生的条件下,从初始库迁移到系统的数据和信息载体的崩溃,要经历多次状态转移,这几次状态转移本质上构成了随机转移网络,可利用“黑盒原理”。若输入为{xi},输出为{yi},则变迁后,xi正确转移为yi的概率为pi,转移为yj( j≠i)的概率为pj,则因非技术所引起的安全事件的为,由此构成随机转移矩阵,即:

其中F是n×n随机矩阵,矩阵的主元素是随机,即满足式(1), ∀ t∈ T : Ft= 1 - e-λtx。若状态Mi=Mj,反映了变迁未改变其状态;若Mi≠Mj则表征了状态发生的改变——安全事件有可能发生。当Mj发生的概率超过某个值时,事件是不可容忍的,本质上可用变迁的平均实施速率来反映。因此,信息系统非技术性安全管理的核心在于随机矩阵中每个状态变迁的随机性数值特征——实施速率的概率来表征,这样构成的矩阵构成了n×m阶矩阵。由此阶矩阵是欠定的(或超定的),但总可找到其秩,秩反映了最小割集,而迹的和为1,每个特征值就反映了可能的概率。然后,根据SP n×m N的状态方程,代入相关的平均实施速率,最终求得最小割集。

3 实例分析

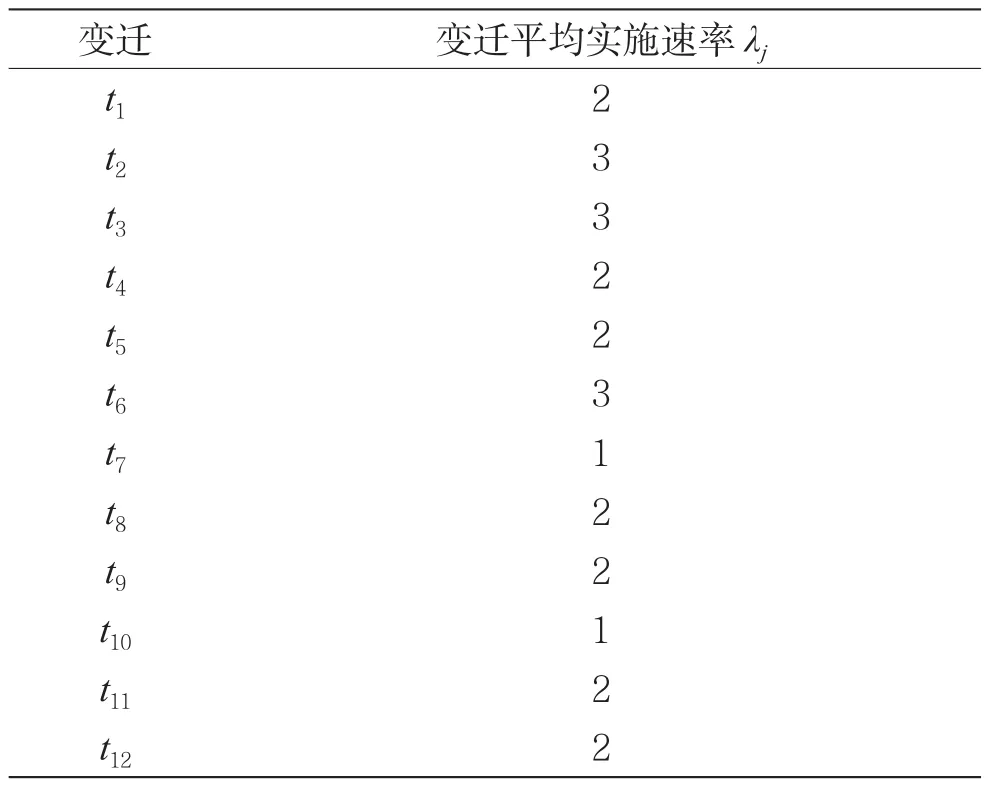

依据对2014年度贵州省重要社会公共服务平台的信息系统进行相关的安全检查评估得到的数据,由安全非技术性管理事件发生的频率,赋予变迁实施速率一个合适的值,从而可以方便地度量信息系统中由各安全管理事件引发的非技术性安全管理的失效概率,同时可将变迁实施速率看作是在信息系统安全管理中的相关响应时间或处理安全管理事件的效率。变迁的实施速率情况如表3所示。

表3 变迁的实施速率

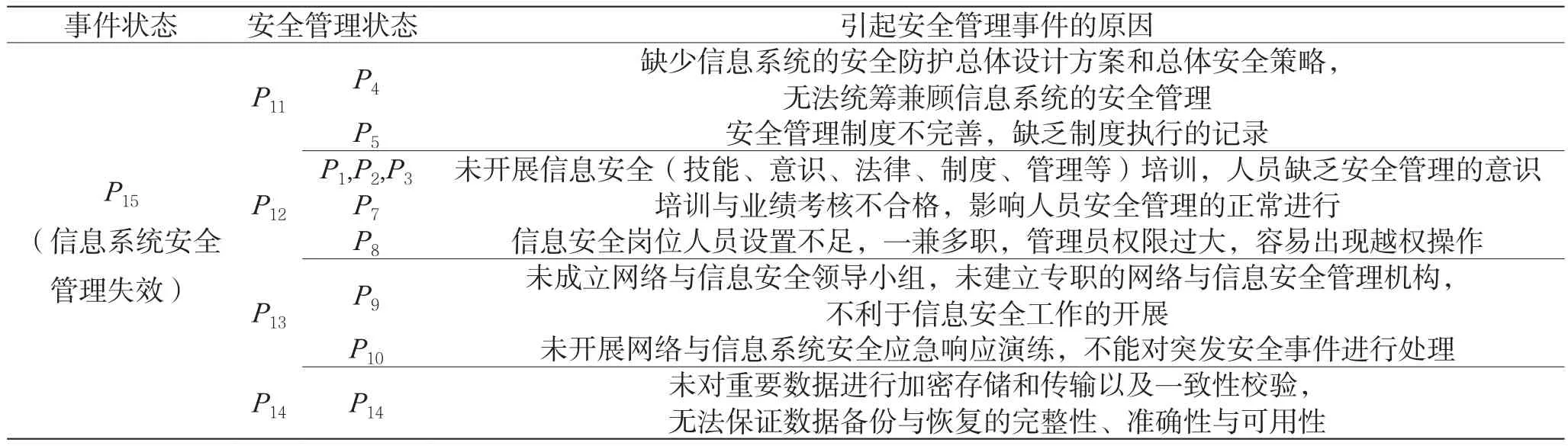

通过对信息系统安全非技术性管理的SPN模型进行分析,可以得到引发安全管理事件发生的原因如表4所示。

通过对信息系统安全非技术性管理的SPN建模,对信息系统安全非技术性管理进行优化组合,以最小的资源消耗来保障信息系统安全非技术性管理的安全。下面以最小割集的理论找出使得系统失效的最小状态,进而避免这些状态的组合,从而保障信息系统安全非技术性管理的有效性和可靠性。

表4 非技术性管理事件的发生原因

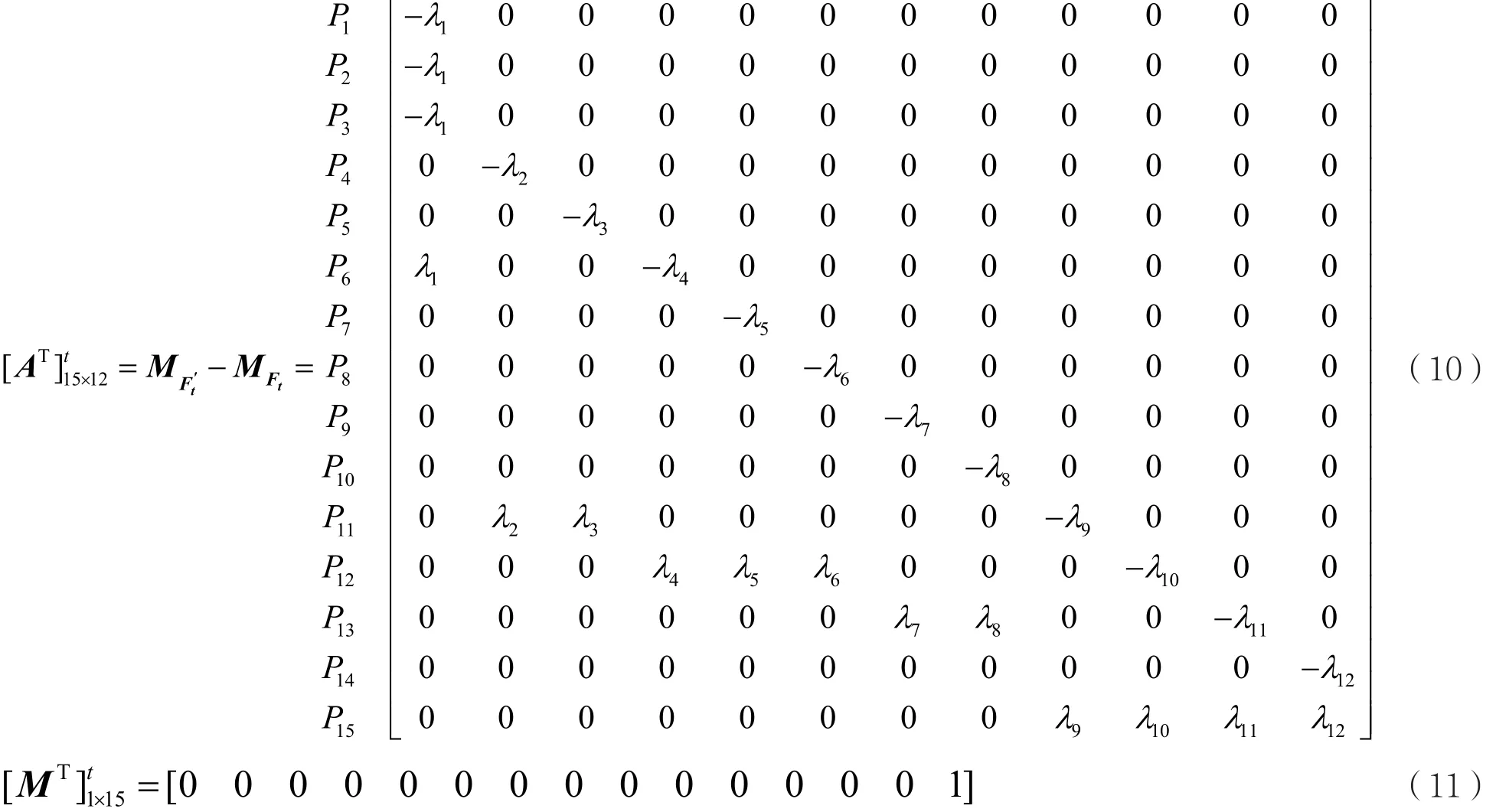

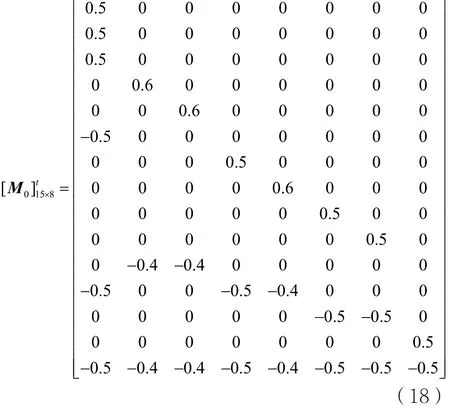

输入函数是信息系统安全非技术性管理事件与修改非技术性安全管理事件的状态之间存在的关联关系,使非技术性安全管理事件能够经过触发转换为另一安全管理状态。根据式(7),如果变迁与库所之间存在关联,则用rij=λt来表示;如果变迁与库所之间无关联,则用数字“0”表示。设P={P1,P2,…P15},T={t1,t2,…t12},根据式(8)可以得到随机关联矩阵[A,即:

根据SPN的状态方程:

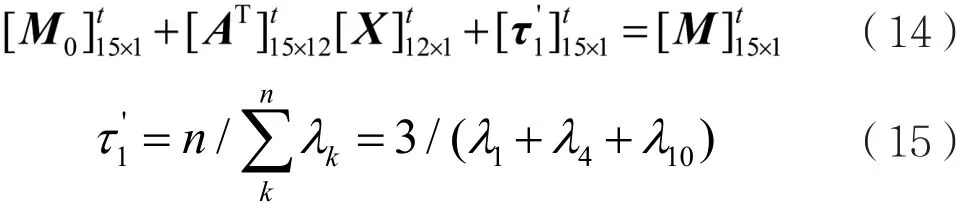

可得到此非技术性安全事件的随机最小割集的一个集合。根据图1所示的非技术性安全管理的SPN模型,可以得到相关的非技术性安全事件的随机最小割集的变迁序列共有8组,分别为t1,t4,t10;t2,t9;t3,t9;t5,t10;t6,t10;t7,t11;t8,t11;t12,则对应的变迁序列为[X ]t12×8,同时可以求出[M0]t15×8,见式(13)。

则根据SPN的状态方程,可以由:

得到[M0。同理,可以求出[M0](k=1,2,…,8),得到 [M0:

将表3中的变迁实施速率代入式(17),即可以得到结果:

在变迁实施速率对应的随机关联矩阵中,去掉每列中对应值小于等于0的项,可以求出随机最小割集。因此,根据结果可以得到最小割集为:I1={P1,P2,P3},I2={P4},I3={P5},I4={P7},I5={P8},I6={P9},I7={P10},I8={P14}。某种顶事件发生的可能性可以用这些随机最小割集来表示。任意非技术性安全事件的随机最小割集的发生,都有可能导致信息系统安全非技术性管理出现错误,进而影响整个信息系统安全非技术性管理。

最小割集是导致系统失效的最小危险状态的集合,但是有些情况需要最小的安全状态元素,保证达到安全状态最小的元素集合。用最小径集来分析信息系统安全非技术性管理中人员管理的安全性是一种有效的手段。根据最小径集与最小割集的对偶性,求解信息安全管理的最小径集。使用布尔代数化简法可以方便简洁地求解最小径集,将函数化简成若干个基本时间逻辑和的逻辑积,则每个逻辑和就是“成功树”的最小径集。

这种方法充分利用了SPN的基础理论,将SPN的图形化方法和关联矩阵进行有效结合,更易于求取安全管理出现故障的最小割集,找出影响安全管理的最小危险元素。

4 结 语

通过对信息系统安全非技术性管理建立SPN建模,从而求解导致安全事件发生的最小割集的过程,本质上是对信息系统安全非技术性管理的一个优化过程,由此可获得威胁安全管理所需的最小要素,以此降低对信息系统的威胁,且可以优化安全管理中的相关安全策略的配置。运用此方法对实际的安全系统进行优化管理,可以减少相关资源开销和人员浪费,大大提高了系统的整体利用率。这是一种思维形式和管理理念的转变,是从以前的决定性思维方式转换为适应现代社会发展的相关性思维方式,改变了传统以语义内容为主题的形式化管理方式,构建了科学的管理与管理分析方法。

参考文献:

[1] 张剑,王琦.浅析管理在信息系统安全中的必要性[J].等级保护 ,2012(06):1-2.ZHANG Jian,WANG Qi.Analysis of the Necessity of Management in Information System Security[J].Class Protection,2012(06):1-2.

[2] 宋朝弟.信息时代需要量子管理[J].中国科技月报 ,1999(02):29-31.SONG Chao-di.Information Age Needs Quantum Management[J].China Science and Technology Monthly,1999(02):29-31

[3] 游双燕,付安民,张玉清.信息安全应急响应计划规范的制定及其应用[J].信息技术与标准化 ,2008(09):27-31.YOU Shuang-yan,FU An-min,ZHANG Yu-qing. The Formulation and Application of Information Security Emergency Response Plan Specification[J].Information Technology and Standardization,2008(09):27-31.

[4] 李迁,刘亚敏.基于广义随机Petri网的工程突发事故应急处置流程建模及效能分析[J].系统管理学报 ,2013(03):162-167.LI Qian,LIU Ya-min.Modeling and Effectiveness Analysis of Engineering Emergency Handling Process Based on Generalized Stochastic Petri Nets[J].Journal of Systems Management,2013(03):162-167.

[5] Derek L,Nazareth J C.A System Dynamics Model for Information Security Management[J].Information and Management,2014(10):123-134.

[6] 冯驰.基于PDCA的信息安全过程管理[J].计算机安全 ,2012(01):62-64.FENG Chi.Information Security Process Management Based on PDCA[J].Computer Security,2012(01):62-64.

[7] 何炎祥,沈华.一种基于随机Petri网的Web服务组合性能瓶颈定位策略[J].计算机学报,2013(10):1953-1966.HE Yan-xiang,SHENG Hua.A Bottleneck Strategy for Web Service Composition Based on STOCHASTIC PETRI NETs[J].Journal of Computer Science,2013(10):1953-1966.

[8] Dugan J B,Trivedi K S,Geist R M,et al.Extended Stochastic Petri Nets:Applications and Analysis[C].Performance’ 84,Proc 10th Int’l Symp on Computer Performance Modelling,Measurement and Evaluation,Am sterdam,Elsevier,1984:507-519.

[9] 喻平,曹继平,宋建社等.基于Petri网的系统最小割集求解[J].系统仿真技术,2011(02):126-129,141.YU Ping,CAO Ji-ping,SONG Jian-she,et al.Based on Petri Nets,the Minimum Cut Set of System is Used to Solve[J].System Simulation Technolo gy,2011(02):126-129,141.

[10] Hong K S,Jeonghoon Y.Probability Distribution Function Inspired Structural Optimization for Frequency Response Problems[J].Computer Methods in Applied Mechanics and Engineering,2017(06):783-802.

[11] Zuberek W M.Performance Evaluation Using Unbound Timed Petri Nets[C].Proc of the Third Int’l Workshop on Petri Nets and Performance Models,1989:180-186.

[12] 郭海宽,赵新文,段孟强等.基于最小割集的系统可靠性预计[J].四川兵工学报,2014(03):148-152.GUO Hai-kuan,ZHAO Xin-wen,DUAN Meng-qiang,et al.System Reliability Prediction Based on Minimum Cut Set[J].Sichuan Journal of Ordnance,2014(03):148-152.

[13] 李振,孙新利,雷俊牛等.基于d-最小割集的多状态网络可靠度矩阵分解算法[J].系统工程理论与实践 ,2012(09):1986-1995.LI Zhen,SUN Xin-li,LEI Jun-niu,et al.Based on the d-minimum Cut Set,the Multi State Network Reliability Matrix Decomposition Algorithm[J].System Engineering Theory and Practice,2012(09):1986-1995.

[14] 黄培清.安全系统工程中事故树的关联矩阵表示法、化简及定性分析[J].系统工程学报,1991(02):20-25.HUNG Pei-qing.Associated Matrix Representation,Simplification and Qualitative Analysis of Accident Tree in Safety System Engineering[J].Journal of Systems Engineering,1991(02):20-25.

[15] 胡智,殷人昆.基于最小割集的安全性测试用例的动态生成[J].计算机工程与设计,2006(16):3018-3020.HU Zhi,YIN Ren-kun.Based on Minimal Cut Sets,the Dynamic Generation of Security Test Cases[J].Computer Engineering and Design,2006(16):3018-3020.

[16] 彭霜霜,王洪春.基于因果图最小割集和最小径集在故障系统中的诊断[J].南京师范大学学报(工程技术版 ),2015(09):60-63.PENG Shuang-shuang,WANG Hong-chun.Diagnosis Based on Causality Diagram Minimum Cut Set and Minimum Path Set in Fault System[J].Journal of Nanjing Normal University(Engineering Technology Edition),2015(09):60-63.