一种基于社会网络的可信服务最大覆盖方法*

张佩云,黄 波,宫秀文

(1.安徽师范大学数学计算机科学学院,安徽 芜湖241003;2.中国科学技术大学计算机科学与技术学院,安徽 合肥230026;3.南京理工大学计算机科学与技术学院,江苏 南京210094)

1 引言

随着社会网络技术的快速发展,社会网络正日益成为用户进行服务获取和交互的重要平台,社会网络作为一种非中心化的分布式网络(起源于Mi-gram的“六度分隔理论”),其所拥有的庞大用户群和服务为可信服务覆盖带来了巨大的机遇,也带来了挑战。相对于集中式机制而言,社会网络为服务覆盖提供了新的运行环境,在社会网络环境下,服务信息组织的主体、服务传播和利用方式等发生了新变化,面对大量用户节点和服务,服务覆盖面临着如何快速在社会网络中实现服务最大覆盖和可信服务覆盖等问题。国内外相关研究如下。

(1)可信服务研究。在可信服务研究方面,为降低应用服务的风险,国内外研究者通过建立多种信任模型和方法来评估服务信任,文献[1]指出社会网络服务面临着不断增加的信任安全问题,提出社会网络动态模型,并利用该模型分析社会网络服务的恶意信任扩张行为;文献[2]提出了社会网络中信任感知的传播模型等;文献[3]通过共享服务提供者与peers的经验以在面向服务的环境中建立信任;文献[4,5]研究了社会网络中节点信任关系和服务的信任度计算方法。国内外研究者在可信服务计算相关方面做了一些有益的研究工作。

(2)最大覆盖研究。在最大覆盖研究上,相关主要研究工作有:文献[6]讨论了一般最大覆盖问题,并给出了拉格朗日松弛算法;文献[7]针对容量限制、收费及有竞争力的位置选址问题,研究了最大覆盖问题的遗传算法操作策略及应用;文献[8]认为部分覆盖可以采用一些启发式算法如模拟退火算法等对这类问题求解;文献[9]讨论了启发式方法解决集合覆盖问题;文献[10]研究了传感器网络的最大有向覆盖问题,通过传感器网络在地理位置上的特殊性,实现每个方向有限角度的覆盖感应。此外,在信息扩散与传播方面,文献[11~13]研究了信息扩散模型,文献[14,15]研究了信息传播方式等。国内外研究者已有的研究工作对本文研究有所启发,与以往研究不同,本文研究的是社会网络环境下可信服务的最大覆盖问题,通过社会网络、可信服务及最大覆盖三种要素相互作用与影响,利用遗传算法发现最优覆盖路径,解决覆盖中存在的NP问题,并在指定的服务覆盖半径下,通过可信服务覆盖算法,以较少的时间向其他节点进行服务覆盖,并实现社会网络的可信服务最大覆盖。

2 基本概念、定义与可信服务覆盖模型

2.1 基本概念

社会网络节点可以指具体的个人,也可指一个群体、公司或其他集体性的社会单位,其在社会网络中的位置被称为“节点”(node)。

社会网络方便了用户使用服务,但由于社会网络中也可能存在着不可信的社会网络节点及不可信的服务,导致用户面对大量服务信息而无法判断其可靠性,因此,基于作者前期所研究的社会网络节点信任度及服务信任度成果[5],选择可信节点和可信服务对其他社会网络节点进行服务覆盖,解决社会网络的虚拟性而导致虚假服务覆盖问题。

2.2 社会网络可信服务覆盖模型

社会网络节点存在着强弱不同、种类不同的区别,在服务覆盖过程中有不同的作用效果。为提高服务覆盖性能,提出社会网络服务覆盖模型思想:把社会网络节点分成两个子集,分别为优势节点子集和普通节点子集,通过节点寻优获取优势节点子集,并设计路径寻优及服务覆盖算法,通过该子集的节点将可信服务覆盖到其他社会网络节点。基于社会网络服务覆盖模型思想。相关定义如下。

定义1 社会网络可信服务最大覆盖:对于一个给定的社会网络服务信息关系图G,V为G中节点集,SList为社会网络节点的服务列表,可信服务集记为TS,TS⊆SList,给定优势节点集A,A⊆V,从A中选择一个目标子集Z,使得通过Z尽可能大地对V进行可信服务覆盖(即将可信服务信息最大范围地传播并覆盖到社会网络中)。要求满足:(1)∀vi∈Z且vi信任度大于节点信任度阈值;(2)∀s∈TS且s信任度大于服务信任度阈值。用 ∪cover(vj|vj∈V)表示通过优势节点集Z实现可信服务覆盖的社会网络节点总个数,其中cover(vj|vj∈V)表示通过社会网络节点vi实现可信服务覆盖的社会网络节点vj的个数。

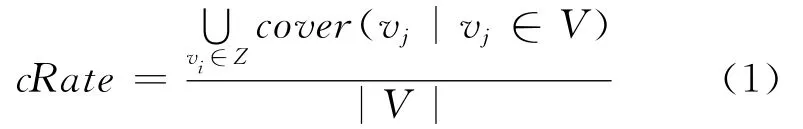

基于定义1,可信服务覆盖率(cRate)的计算公式如式(1)所示。

cRate是检验本文方法效果的一个重要指标。

3 社会网络可信服务最大覆盖算法

3.1 寻找最优覆盖路径

最优覆盖路径由子路径组成,引入服务覆盖子路径,其定义如下。

定义2 服务覆盖子路径(记为subpath):对于给定的覆盖路径R(以离散值表示),寻找以R为半径、以v1为覆盖源的一条服务覆盖子路径,表示为:“v1,v2,v3,v4,…,vR-1,vR”的一个序列,如下所示:

在subpath中,路径长度等于服务覆盖半径R,表示以优势节点为圆心,半径为R的径向社会网络节点个数,v1为社会网络优势节点层中的优势节点,v2为v1的邻居列表(NeighborList)中的节点,依此类推,vR为vR-1的邻居列表中的节点,从v1到vR的subpath是可达的。

定义3 覆盖路径的服务覆盖量(记为χ(p)):指通过源节点vi将服务列表(SList)覆盖其邻居节点,且其邻居节点沿着路径p对其他节点进行服务覆盖,直到路径的末尾,在此服务覆盖过程中统计的服务覆盖量称为χ(p)。

定义4 覆盖路径的信任度(记为trust(p)):指通过源节点vi将服务列表(SList)覆盖其邻居节点,且其邻居节点沿着路径p对其他节点进行服务覆盖,直到路径的末尾,在此服务覆盖过程中统计的信任度称为trust(p)。

由于不同路径结构对χ(p)和trust(p)的计算有不同影响,因此有必要针对不同结构的路径予以讨论。社会网络中主要存在三种基本的路径结构,如图1所示。

Figure 1 Three basic path structures图1 三种基本的路径结构

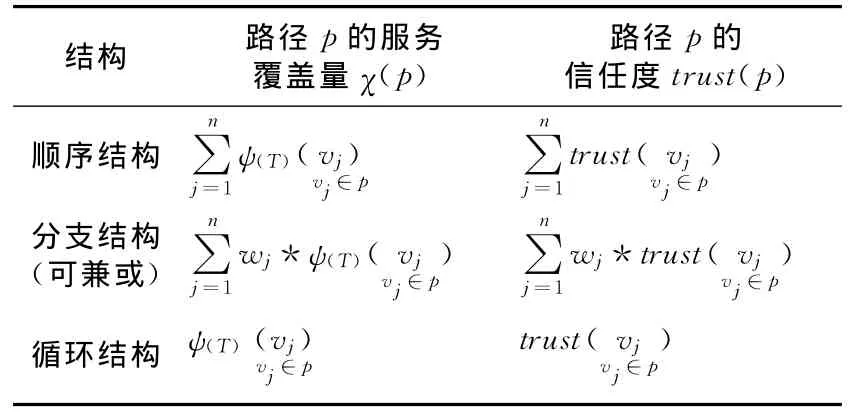

图1 中,v1,…,vn+1表示路径上的社会网络节点;w1,…,wn表示分支路径上的节点被服务覆盖的概率,∑wn=1;k表示循环路径上循环的次数。考虑到三种不同结构的区别及特点,路径p的服务覆盖量与路径p的信任度计算结果如表1所示。

Table 1 Path pwith different structures and trust service coverage degree表1 不同结构路径p的服务覆盖量和信任度

表1中,ψ(T)(vj)表示社会网络节点vj在0~T时间段内将vj的服务信息覆盖到vj邻居节点的服务信息量大小,trust(vj)表示节点vj的信任度,p表示服务覆盖路径,n表示路径p上社会网络节点个数。

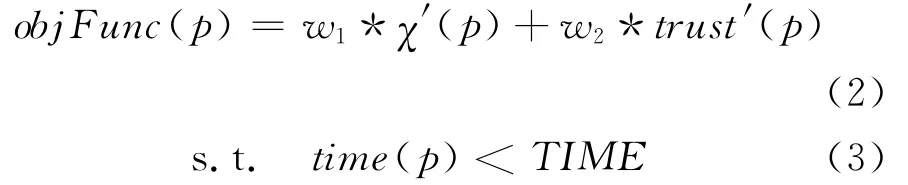

为获得服务最大覆盖及最优覆盖路径,采用并行遗传算法来搜索全局最优解。遗传算法具有并行计算、群体寻优的特点,当搜索空间很大、复杂和难以理解时,能有效地避免仅局部最优,达到全局最优。遗传算法的设计离不开目标函数的设计,令目标函数为objFunc(p),该目标函数采用路径p上服务覆盖量和信任度构成遗传算法的目标函数(见式(2)),以时间耗费小于阈值作为约束条件(见式(3))。

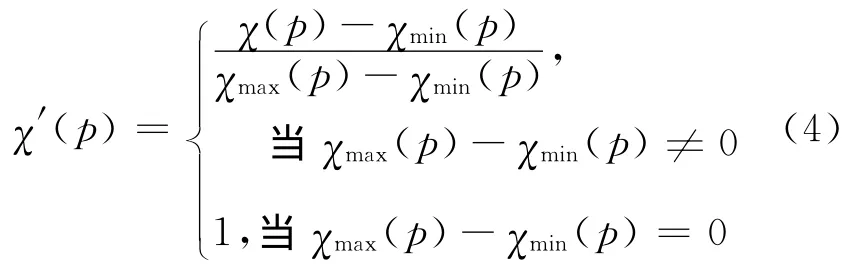

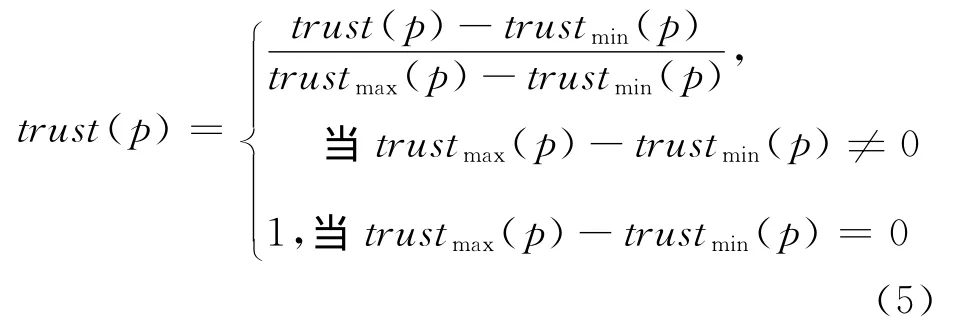

式(2)中,χ′(p)和trust′(p)分别表示归一化处理后路径p的服务覆盖量和信任度;w1与w2分别是其权重,w1+w2=1。χ′(p)与trust′(p)的计算公式分别如下。

式(4)中,χ(p)为路径p 的服务覆盖量,χmax(p)和χmin(p)分别表示路径p的服务覆盖量的最大值和最小值,其计算公式见表1。

式(5)中,trust(p)表示路径p 的信任度,trustmax(p)和trustmin(p)分别表示路径p的信任度的最大值和最小值,其计算公式见表1。

式(3)为目标函数的约束,TIME表示对路径p进行服务覆盖的时间阈值。time(p)表示对路径p进行服务覆盖的时间代价,timemax(p)和timemin(p)分别表示路径p的服务覆盖时间代价的最大值和最小值。time(p)的计算公式如式(6)所示。

式(6)中,n 表 示 路 径p 上 节 点 的 个 数,tp[i].proc、tp[i].inbuf、tp[i].outbuf 分 别 表 示 路 径 p上节点vi的服务覆盖处理时间、服务信息获取时间和服务信息输出时间。

针对可信服务最大覆盖问题,结合遗传算法的求解框架,设计寻找可信服务的最优覆盖路径的算法,主要思想如下:

(1)将服务覆盖路径编码为一个染色体,按服务覆盖的次序排列的染色体对应一条服务覆盖路径。覆盖路径上的社会网络节点表示该染色体的一个基因(用节点序号表示),每个基因都包含每个社会网络节点的相关信息,包括节点ID、节点邻居节点、节点的服务列表、与其他节点的历史交易信息等。采用简单易操作的二进制编码方式对基因编码。由于需要由优势节点寻找其最优覆盖路径,因此规定染色体的第一个基因为优势节点。若两个社会网络节点不相邻,但在染色体中其对应的基因相邻时,由于此基因的适应度值趋于0,因此在之后的遗传过程中将被淘汰。

(2)通过染色体之间的交叉、变异和选择操作,产生更符合可信服务最大覆盖的新染色体,反复执行该过程,以在解空间中并行全局搜索,使得目标函数objFunc(p)最大化,同时使相应的时间约束条件得到满足。

(3)最终将得到符合可信服务最大覆盖的染色体,即得到满足可信服务最大覆盖的具体社会网络节点序列。

寻找最优覆盖路径算法(简称BestCover-Path)如算法1所示。

算法1 寻找最优覆盖路径(BestCoverPath)

输入:覆盖半径R、社会网络服务信任关系图G、目标节点集Target、GEN_MAX 、GEN_NEAR。/*Target表示包含有优势节点的节点集,GEN_MAX表示最大进化代数,GEN_NEAR为相邻若干代的代数,用于计算相邻若干代的种群平均适应值的变化*/

输出:最优覆盖路径p。

1. int Gen;/*Gen保存进化代数*/

2. int k←R;/*k为染色体基因的位数,等于覆盖半径R的长度*/

3. FOR(i=1;i<=|Target|;i++)

4. {IF(vi.Level==1)/*表示vi是优势节点*/

5. THEN产生以vi编号为首基因、长度为k的染色体;

6. }ENDFOR

7. /*判断进化代数是否小于最大进化代数*/

8. FOR (Gen=0;(Gen< GEN_MAX||σ<1E-5);Gen++)

9. {/*遗传算法的终止条件是代数超过最大进化代数或指定的GEN_NEAR相邻代数的种群平均适应值的变化值σ小于10-5*/

10. /*设计适应度函数fitness*/

11. fitness←objFunc(p)-λ*punish(p);

12. 采用精英策略选择子代,并用每代中最优个体取代下一代中最差个体;

13. 采用随机选取断点的两点交叉,交叉概率Pc∈[0,1];

14. 采用变异概率Pm∈(0,1)对个体随机变异;

15. 把该个体放到种群中去;

16. σ←计算指定的GEN_NEAR相邻代数的种群平均适应值的变化;

17. }ENDFOR

18. p←最优解对应的路径;/*将最优解对应的路径保存在变量p中*/

19. Return the best path p;

算法1在构造适应度函数时,为惩罚不满足约束条件(THLD)的个体,将罚函数包括到适应度函数中,以加速遗传算法全局收敛并防止早熟终止。适应度函数计算公式如下:

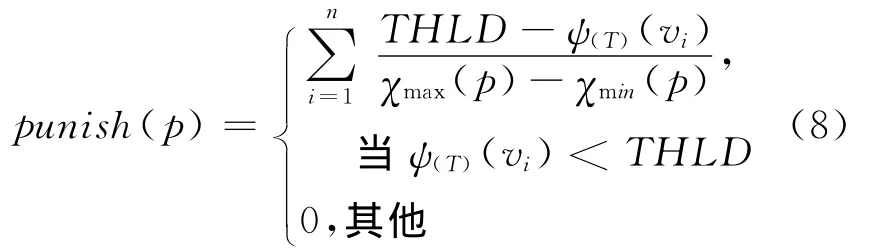

fitness=objFunc(p)-λ*punish(p) (7)其中,objFunc(p)来自式(2),λ是罚函数系数(值大于0),punish(p)为罚函数,其计算如式(8)所示:

其中,n表示路径p上社会网络节点的个数,vi为p 上社会网络节点。ψ(T)(vi)的含义同表1,THLD表示vi节点的服务覆盖量的阈值,THLD-ψ(T)(vi)表示节点vi的服务覆盖量低于阈值的量;χmax(p)和χmin(p)分别表示路径p的服务覆盖量的最大值和最小值。

算法1在足够大的遗传种群与进化代数时,能够搜索出可行的可信服务最大覆盖路径。基于算法1所获取的最优覆盖路径进行服务覆盖时,可实现可信服务的最大覆盖。

3.2 可信服务最大覆盖

基于最优覆盖路径进行服务覆盖时,需要在每个社会网络节点执行局部计算并与路径上的邻居节点交互(发送和接收服务msg)。在实现可信服务覆盖的过程中,社会网络节点的状态在不断地变化,每个社会网络节点的状态可构成一个状态集,对于节点vi,其状态集用Qi表示,Qi中每个状态包括2n个状态变量:{ini[1],…,ini[n],outi[1],…,outi[n]}。相关符号解释如下:

(1)ini[k](1≤k≤n):表示节点vi的邻居节点vk覆盖到vi、但尚未经vi内部计算处理的服务信息的状态。ini[k]取值可为0(表示状态为假)或为1(表示状态为真),其初始值为0,n表示节点vi的邻居节点的个数。其中,ini[k]=0表示没有由邻居节点vk覆盖到vi节点的服务信息;ini[k]=1表示有由邻居节点vk覆盖到vi节点的服务信息,且vi尚未处理这些服务信息。注意:vk在最优覆盖路径上。

(2)outi[k](1≤k≤n):节点vi有服务信息给邻居节点vk但尚未覆盖到邻居节点vk时的状态。outi[k]取值可为0或为1,其中,outi[k]=0表示状态为假,节点vi没有服务信息准备覆盖到邻居节点vk;outi[k]=1表示状态为真,节点vi有服务信息准备覆盖到邻居节点。

基于状态集用Qi可以实现节点间的异步通信。本文的可信服务覆盖是基于优势节点进行的,优势节点作为可信服务覆盖的源点,其可信服务来源于三个部分:(1)可信的服务提供商直接提供的服务;(2)来自该节点可信任的邻居节点;(3)来自优势节点调用过的可信服务,该服务信息直接保存在该节点的服务列表SList中。为向优势节点vi汇集可信服务,下面设计getServices(vi)函数,该函数的主要过程如下:

1.向节点vi汇聚服务提供商(ServiceProvider)提供的服务(SList),判断服务提供商信任度是否大于阈值TRUST,如果大于TRUST,则:vi.SList←vi.SList∪ServiceProvider.SList;

2./*下面向vi节点汇聚其可信邻居节点的可信服务信息*/

3. M=|vi.NeighborList|;

4. FOR(j=1;(j<= M & each vj∈vi.NeighborList);j++)

5. {FOR (k=1;(k<=|vj.SList|&eachskin vj.SList);k++)

6. {IF(trust[vj]>TRUST &tfjk>STRUST&sk.Tag==1)

7. THEN

8. {vi.SList←vi.SList∪sk;outj[i]←1;

9. }ENDIF

10. }ENDFOR

11. }ENDFOR

12. Return vi.SList

上述过程中,语句6的作用是:判断邻居节点vj的信任度(trust[vj])大于阈值TRUST 且vj对服务sk的信任度(tfjk)大于阈值STRUST且服务sk是允许向其他节点覆盖的(sk.Tag==1表示允许覆盖),若判断条件为真,则执行语句8(即向节点vi汇聚可信服务sk)。其中,trust[vj]表示节点vj的信任度,tfjk表示节点vj对服务sk信任度。通过社会网络服务sk的Tag标志量给出的上下文信息,判断服务是否可以向其他节点覆盖,加强了服务覆盖的针对性及算法的实用性。

基于算法1的最优覆盖路径以及函数getServices(),设计社会网络环境下可信服务最大覆盖算法,其主要步骤如下:

步骤1 调用函数getServices()向优势节点汇集可信服务。

步骤2 进行服务覆盖。即:优势节点通过最优覆盖路径,向该路径上其他节点进行服务覆盖。

社会网络可信服务最大覆盖算法(简称MaxiCoverService)如算法2所示。

算法2 社会网络可信服务最大覆盖算法(MaxiCoverService)

输入:社会网络服务信任关系图G、最优覆盖路径p;

输出:CoverS及CoverN。/*CoverS为可信服务集,CoverN为被服务覆盖的节点集*/

BEGIN

1. CoverS←Ø;CoverN←Ø;

2. int l=|p|;/*l表示路径p 上节点的个数*/

3. tempS[l]←Ø;tempV[l]←Ø;/*tempS 和tempV均为中间变量,分别暂时保存待处理的服务和节点信息*/

4. BetterN←路径p上的优势节点;/*BetterN保存优势节点*/

5. N←|BetterN|;/*优势节点集大小为N*/

6. FOR(i=1;(i<=N & each vi∈BetterN);i++)

7. {vi.SList←vi.SList∪getServices(vi);/*调用getServices()函数向优势节点汇聚可信服务*/

8. }ENDFOR

9. /*下面由优势节点沿着最优覆盖路径p以纵向优先策略进行服务覆盖*/

10. FOR(i=1,j=i+1;(i<l & each vi∈p);i++)

11. {IF(vjis in vi.NeighborList &outj[i]==1&vi.SList do not exist in vj.SList)

12. THEN

13. {tempS[j]←vi.SList;/*暂存节点vj的服务到tempS[j]*/

14. tempV[j]←vj;/*暂存节点vj到tempV[j]*/

15. outj[i]←0;inj[i]←1;

16. }ENDIF

17. IF(t时刻节点vj成功处理了来自节点vi所覆盖的服务)

18. THEN{δti[j]←1;

19. vj.SList←vj.SList∪tempS[j];

20. CoverN←CoverN∪tempV[j];

21. CoverS←CoverS∪tempS[j];

22. inj[i]←0;/*表示vj处理结束*/

23. }ENDIF

24. outj+1[i+1]←1;/*设置路径p的vi+1节点的待覆盖状态为真,为后续向vj+1的服务覆盖做好准备*/

25. 最优覆盖路径p的其他子路径同样以纵向优先策略进行服务覆盖;

26. }ENDFOR

27. Return CoverS & CoverN;

28. END

算法2在实现服务覆盖时,由于在getServices()函数中已经判断是否允许服务向其他节点覆盖(见该函数的语句6的sk.Tag==1),因此在算法2进行服务覆盖时就不需再作相同的判断。另外,由于算法1已提供了最优覆盖路径及在覆盖时间上满足时间约束,因此基于最优覆盖路径可以很便捷地实现可信服务最大覆盖。

算法2对于p中的每个元素vi进行处理,第一个节点是优势节点,通过该节点将其服务信息覆盖到路径的其他节点上。变量δti[j]记录了t时刻服务覆盖的结果。算法2时间复杂度:第一步(语句1~语句8)的算法复杂度为O(N*M*|vj.SList|),第二步(语句10~语句27)的算法复杂度为O(l),因此总时间复杂度为O(N3)。

4 仿真实验

4.1 仿真实验相关参数

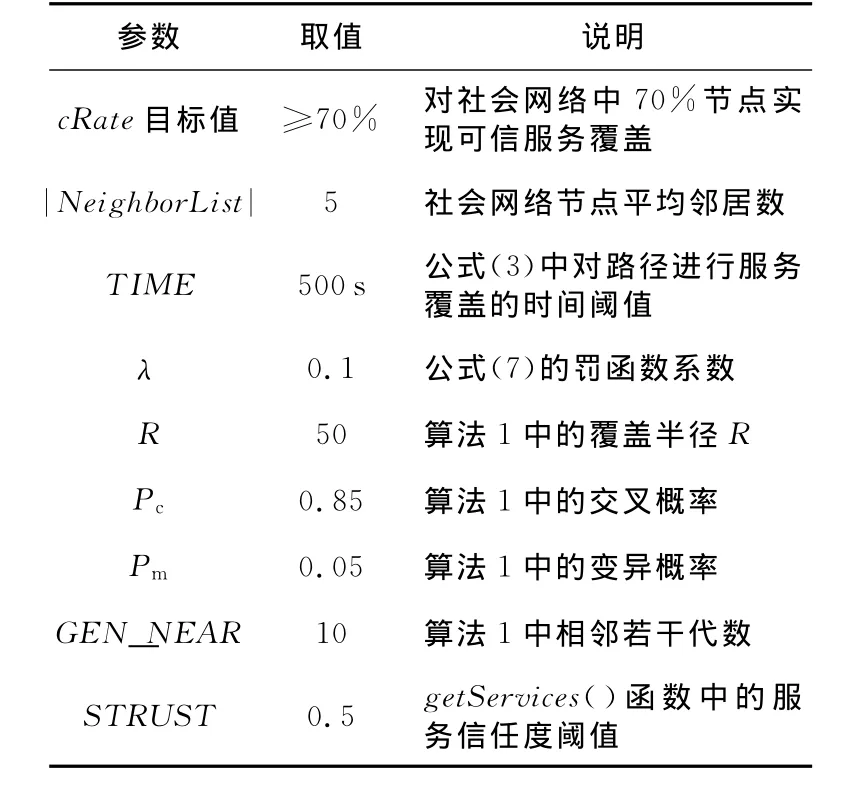

本文仿真实验的硬件环境为:多台Intel酷睿i3 2120、3 300MHz处理器、4GB 内存的主机等;软件环境:操作系统为WinXP。数据集主要来源:基于Epinions数据集进行实验,该数据集表现了具有信任关系的社会网络节点与产品服务的关系,该数据集包括trust-data和rating_data两部分,trustdata是从实际的Epinions社会网络中获取的社会网络节点及其间的信任值;设置节点之间的信任度取值范围为[0,1],节点对自身的信任度为1。rating_data为社会网络节点对产品服务的评价信息;服务的信任取值范围为[0,1]。仿真实验相关参数的设置如表2所示。

Table 2 Parameters in simulation and algorithms表2 仿真实验相关参数

表2中,R和TIME的取值范围没有特殊的规定,TIME取值为500s,为了配合仿真实验需要,可令R取值在50~1 000,以步长50而不断递增。其余参数是在多次实验的基础上在其取值范围内予以取值。度量指标如下:

(1)可信服务覆盖率(cRate):见式(1)。

(2)消耗的网络资源(width):对于给定的服务信息,在给定的覆盖半径的限定下,所有节点的接收信息的总数量反映了消耗网络资源的代价。令所有节点的个数为N,则平均width记为width,width=width/N,反映每个社会网络节点平均耗费的网络资源。

(3)时间耗费(time):在给定的覆盖半径的限定下,实现可信服务覆盖所需的时间,反映出服务覆盖的时间代价。

实验设置每20s选择一个优势节点向其邻居节点覆盖服务信息,在接收到邻居节点发回的正反馈信息时,表示服务覆盖成功,否则服务覆盖失败。每项测试至少包括30次实验,将30次实验结果的平均值作为一项测试的结果。

4.2 本文方法的性能测试与分析

实验1 算法1的收敛情况如图2所示。

Figure 2 Convergence analysis of algorithm 1图2 算法1的收敛分析

图2 纵坐标表示相邻若干代的种群平均适应值的变化偏差百分比,横坐标表示进化时间,由图2可知,当进化时间到第20s时,偏差百分比接近0,可见算法1能在较短的时间内收敛。

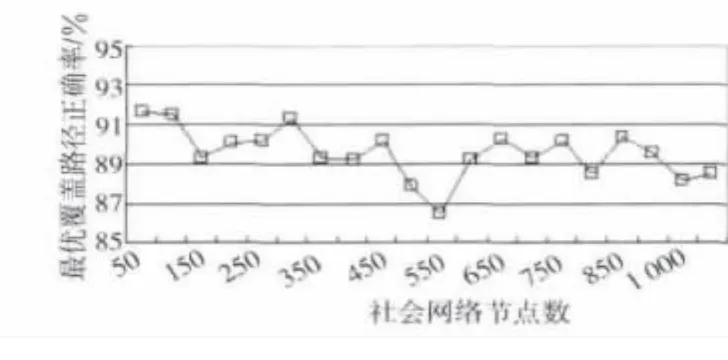

实验2 算法1的寻找最优覆盖路径的实验分析如图3所示。

Figure 3 Looking for the optimal coverage path of trusted service图3 寻找可信服务最优覆盖路径

图3 中,横坐标表示社会网络节点数,社会网络的节点数取值在50~1 000之内,以步长50而不断递增。由图3可知,算法1寻找可信服务最优覆盖路径的正确率为86.5%~91.6%。

实验3 算法2的可信服务最大覆盖率实验分析如图4所示。

Figure 4 Different optimal coverage path maximum coverage trusted service4 不同最优服务覆盖路径上可信服务最大覆盖率

图4 中,横坐标表示最优覆盖路径的编号,通过对18条路径进行统计可知,算法2的可信服务最大覆盖率为84.2%~88.5%。

实验4 与其他相关方法的比较分析。

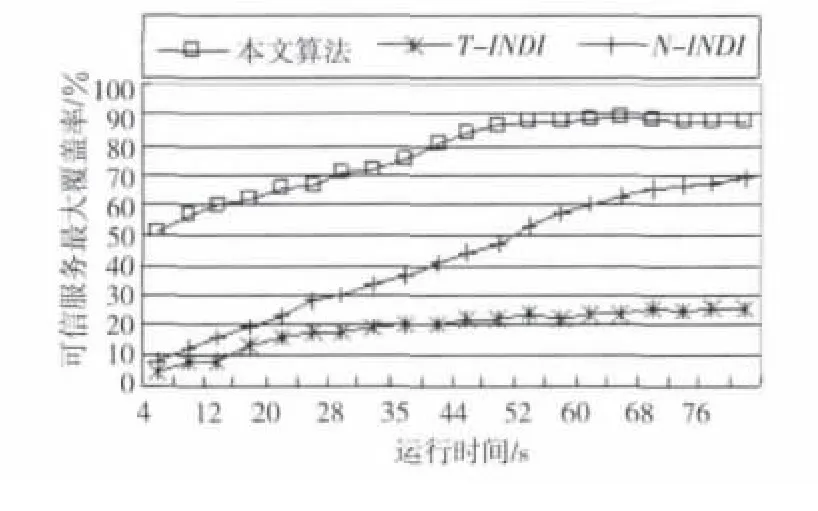

将本文方法与有信任控制T-INDI方法及无信任控制的N-INDI方法进行比较,分析三种方法的服务覆盖率cRate。其中,T-INDI方法是加了信任判断的方法。在指定时间段T内、在不可信服务比例为50%左右的情况下,cRate如图5所示。

图5中,在运行时间段T为(0~80s)时,本文方法的可信服务覆盖率较快地从50%左右变化到89%左右。而T-INDI方法,在相对较长的时间内达到70%左右的可信服务最大覆盖率并趋于稳定。N-INDI方法的可信服务覆盖率最小。T-INDI和N-INDI方法在非攻击模式下(即所有网络用户和服务都是可信的),两者服务覆盖率基本相近(从图5中的前20s可以看出),但由于N-INDI方法缺乏对服务信任度的判断,不可信服务及不可信节点导致服务覆盖逐渐趋于阻塞状态,从而在服务覆盖时产生瓶颈(在图5中的第20s左右),其可信服务的最大覆盖率小于26%。

Figure 5 cRate analysis of different methods图5 不同方法的cRate分析

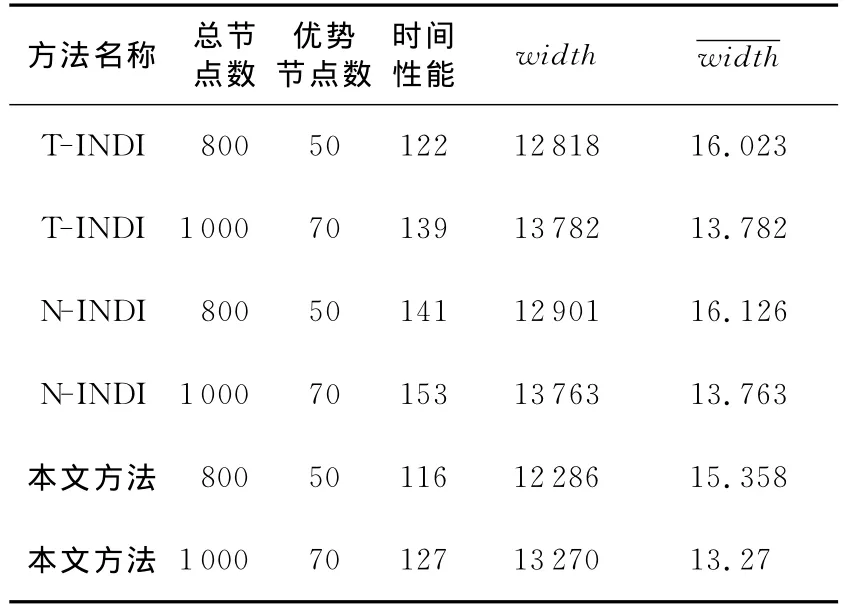

本文方法与其他方法的时间耗费(单位为s)、width及width,如表3所示。

Table 3 Other performance of different methods表3 不同方法的其他性能分析

从表3可知,三种方法随着社会网络节点数的增多,时间耗费、网络资源耗费width在不断增大,本文方法消耗网络资源相对较少,并具有较好的时间性能。

5 结束语

研究社会网络环境下可信服务最大范围的覆盖,对促进服务资源的共享与利用具有重要的应用价值,但社会网络的开放性以及服务本身的分布自治性、异构性和动态性等特征增加了保障可信服务最大覆盖的难度,如何快速向社会网络实现服务最大覆盖和可信覆盖是需要解决的主要问题。本文基于优势节点与其他社会网络节点之间的关联关系寻找最优覆盖路径,并基于最优覆盖路径,通过可信服务最大覆盖算法将服务覆盖到社会网络其他节点,实现可信服务最大覆盖。实验结果表明,本文方法性能较好,达到预期设定的服务覆盖目标,与已有相关方法相比,本文方法可实现最优化可信服务覆盖且服务覆盖范围更广。

未来工作包括如下方面:(1)针对用户偏好覆盖满足用户个性化需求的服务,由于用户偏好可能是隐性的,因此需要挖掘用户兴趣度及需求,提高用户满意度。(2)移动社会网络是一种特殊且应用广泛的社会网络,通过分析移动社会网络特征和设计可信服务覆盖算法,加强服务覆盖算法在移动社会网络中的应用。

[1] Kang Le,Jing Ji-wu,Wang Yue-wu.The trust expansion and control in social network service[J].Journal of Computer Research and Development,2010,47(9):1611-1621.(in Chinese)

[2] Liu F M,Li X,Ding Y S.A social network-based trust-aware propagation model for P2Psystems[J].Knowledge-Based Systems,2013,41:8-15.

[3] Malik Z,Bouguettaya A.RATEWeb:Reputation assessment for trust establishment among web services[J].Very Large Data Bases(VLDB),2009,18(4):885-911.

[4] Wang Gang,Gui Xiao-lin.Selecting and trust computing for transaction nodes in online social networks[J].Chinese Journal of Computers,2013,36(2):368-383.(in Chinese)

[5] Zhang Pei-yun,Chen En-hong,Li Bo.Web services trust computing based on social network dynamic feedback[J].PR&AI,2013,26(4):337-343.(in Chinese)

[6] Berman O,Drezner Z,Krass D.Generalized coverage:New developments in covering location models[J].Computers &Operations Research,2010,37(10):1675-1687.

[7] Jaramillo J H,Bhadury J,Batta R.On the use of genetic algorithms to solve location problems[J].Computers & Operations Research,2002,29(6):761-779.

[8] Karasakal O,Karasaka1EK.A maximal covering location model in the presence of partial coverage[J].Computers &Operations Research,2004,31(9):1515-1526.

[9] Li Y,Cai Z M.Gravity-based heuristic for set covering problems and its application in fault diagnosis[J].Journal of Systems Engineering and Electronics,2012,23(3):391-398.

[10] Cheng Wei-fang,Liao Xiang-ke,Shen Chang-xiang.Maximal coverage scheduling in wireless directional sensor networks[J].Journal of Software,2009,20(4):975-984.(in Chinese)

[11] Osman Y,Qian D,Zhang J,et al.Conjoining speeds up information diffusion in overlaying social-physical networks[J].IEEE Journal on Selected Areas in Communications,2013,31(6):1038-1048.

[12] Chamley C,Scaglione A,Lin Li.Models for the diffusion of beliefs in social networks:An overview[J].IEEE Signal Processing Magazine,2013,30(3):16-29.

[13] Wang Y Q,Yang X Y,Han Y L.Rumor spreading model with trust mechanism in complex social networks[J].Communications in Theoretical Physics,2013,59(4):510-516.

[14] Cheng X Q,Shen H W.Uncovering the community structure associated with the diffusion dynamics on networks[J].Journal of Statistical Mechanics:Theory and Experiment,2010(4):1-10.

[15] Kimura M,Saito K,Motoda H.Blocking links to minimize contamination spread in a social network[J].ACM Transactions on Knowledge Discovery from Data(TKDD),2009,3(2):1-23.

附中文参考文献:

[1] 康乐,荆继武,王跃武.社会化网络服务中的信任扩张与控制[J].计算机研究与发展,2010,47(9):1611-1621.

[4] 王刚,桂小林.社会网络中交易节点的选取及其信任关系计算方法[J].计算机学报,2013,36(2):368-383.

[5] 张佩云,陈恩红,李波.基于社会网络动态反馈的 Web服务信任度计算[J].模式识别与人工智能,2013,26(4):337-343.

[10] 程卫芳,廖湘科,沈昌祥.有向传感器网络最大覆盖调度算法[J].软件学报,2009,20(4):975-984.