一种基于资源感知的小流量DDoS攻击防御方法

李江, 张峰, 付俊, 杨光华

(中国移动通信研究院,北京 100053)

一种基于资源感知的小流量DDoS攻击防御方法

李江, 张峰, 付俊, 杨光华

(中国移动通信研究院,北京 100053)

分布式拒绝服务攻击(DDoS)对网络具有极大的破坏性,严重影响现网的正常运营。虽然现网已经部署针对DDoS的流量清洗系统,然而小流量的攻击较洪水型攻击更难以被感知,进而不能得到有效的清洗。本文分析了网络中小流量DDoS攻击的原理和防御现状,并提出一种基于资源感知的小流量DDoS攻击防御方法。

分布式拒绝服务攻击;小流量;资源感知

2013年8月25日凌晨时许,国家域名解析节点受到有史以来最大规模的DDoS攻击,.cn域名解析受到影响,导致大量网站的访问中断,对网络造成了很大影响。类似的DDoS攻击几乎每天都在网络中上演,其中针对HTTP的攻击尤为严重,其攻击形式多样,攻击技巧在不断提高,不仅严重影响用户对互联网的访问,而且会干扰网络的正常运营。

传统的DDoS攻击往往通过向目标主机发送大量的数据来达到攻击的目的,而小流量DDoS攻击只需通过较少的数据分组就能实现同样效果。小流量的DDoS攻击是针对洪水型大流量DDoS攻击而言的,其特点包括攻击通常利用上层协议;攻击发生时网络中的流量不一定会有十分明显的增加。

本文针对小流量DDoS攻击进行了深入分析,对现有DDoS清洗系统在感知小流量DDoS攻击方面的不足之处展开了讨论,并提出了解决方案。

1 小流量DDoS攻击原理

利用小流量冲击大带宽网络服务的攻击方式目前已经十分猖獗,这类攻击成本不高但效果明显。本小节以两种小流量DDoS攻击为例,详细介绍其攻击方式及原理。

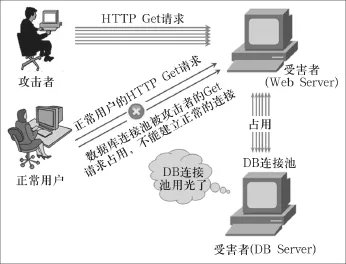

HTTP Get攻击:这种攻击主要针对基于ASP、JSP、PHP等脚本程序编写并使用数据库的网站系统。其特征在于和服务器建立正常的TCP连接,然而却不断地向服务器提交查询、列表等大量耗费数据库资源的调用,是一种典型的以小博大的攻击方法,如图1所示。

并非所有HTTP Get攻击都是小流量攻击。为了通过较小流量达到攻击效果,攻击者通常会精心构造一些请求,尽量多地消耗网站系统后台数据库的资源。一般来说,提交一个Get请求对网络流量的影响几乎是可以忽略的,然而服务器为处理此请求却要做大量的数据库操作,若在短时间内该类请求过多,超出服务器承载范围时,便达到攻击者所期望的效果——正常用户无法连接网站、连接数据库失败、数据库主程序CPU占用率偏高等。

图1 HTTP Get攻击示意图

Slowloris攻击及其变种:slowloris攻击不仅是一种小流量的攻击,更是一种慢速攻击,它充分利用了HTTP协议的特点。HTTP协议规定,HTTP 请求以 结尾表示客户端发送结束,服务端开始处理。那么,如果客户端故意不发送 ,服务端将始终保持连接,直到超时。在进行攻击时,攻击者首先发送一个HTTP请求头到服务器端,随后缓慢地每隔几秒或几分钟发送一次少量数据到服务端,从而导致服务端认为HTTP头部没有接收完成而一直等待,进而消耗服务器的CPU、内存资源以及连接池。

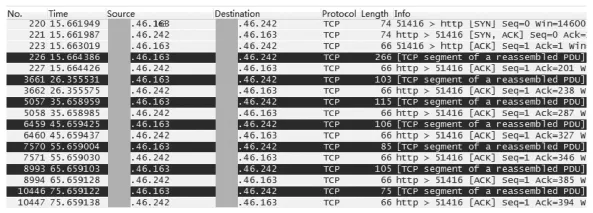

图2为在模拟一次slowloris攻击时,使用wireshark抓取的数据分组情况,攻击者IP为*.*.46.163,被攻击服务器安装有Apache,IP为*.*.46.242。图2中被标记的分组都为没有 结尾标志的HTTP攻击分组,攻击者通过命令每隔10s(分组发送时间间隔可配置)向服务器发送一个数据分组。由于wireshark不能正确识别这些没有结尾标志的数据分组,因此将它们解析为“TCP segment of a reassembled PDU”,本质上它们都是一个HTTP请求的一部分。

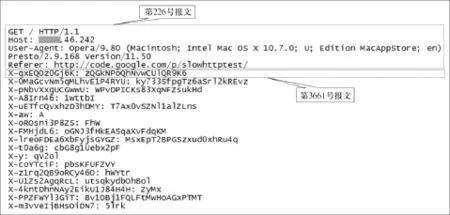

跟踪图2的攻击,可以得到图3所示的攻击流,它显示了攻击者在和服务器的一个连接中发送的所有数据。图中方框为图2的226号分组,方框后第一行为3661号分组,以此类推。

2 小流量DDoS防御现状与问题分析

目前对DDoS防范采取的主要办法是在被保护的网络出口处部署DDoS攻击监测清洗系统,用以监测网络中的流量和应用层连接,通过设置流量与连接阈值,对超过阈值的流量和连接,进行清洗。逻辑上,DDoS攻击监测清洗系统包括异常流量监测模块、流量牵引与清洗模块、管理模块等。异常流量监测模块通常利用流量分析机制,根据采样比采集网络流量信息,对网络流的种类、流量、流向、地址、端口等进行统计,当发现流量或连接异常时,即时告警并触发流量牵引;流量牵引则将去往被保护网络的流量指向清洗模块,清洗模块根据内置的算法识别攻击,拦截过滤攻击流量,之后回注正常流量,从而达到流量清洗的效果;管理模块对整个系统进行统一管理。

图2 一次slowloris攻击分组抓取

图3 一条slowloris攻击流

针对小流量DDos攻击现有的DDoS攻击检测清洗系统并不能很好地识别出来。虽然现有的清洗系统有一整套对此类攻击设置防护阈值、清洗阈值的办法以及相应的清洗算法,但是其却无法发挥清洗系统的最佳防护能力。原因具体有以下两点。

(1) 针对HTTP Get攻击,现有清洗系统主要提供两种防护办法。第一种是监控到目的IP的 http get/post请求QPS,设置告警和清洗阈值;第二种是监控能够引起大量数据库操作的URI,对其单独设置清洗阈值。然而这两种防护办法的配置复杂度高,特别是URI监控,需要大量的人工分析才能得出哪些URI会引起大量数据库操作,过于繁琐。

(2) 针对slowloris攻击及其变种,虽然可以通过监控并限制单个源IP地址每秒钟的连接数来达到防护目的,但现网环境较为复杂,同时由于NAT技术广泛使用,从而并不能达到很好的感知攻击和清洗攻击的效果。

3 解决方案

目前小流量的DDoS攻击越来越多地被使用,而现有DDoS清洗设备需要经过十分复杂的配置才能发挥较好的防御效果。在成熟的网络环境里面,如何有效地感知DDoS攻击,仅靠检测流量镜像、分析连接行为是不够的,还需要集合其它因素做综合判断。

针对上述原因,本文提出了一种基于资源感知的小流量DDoS攻击防御方法。方法基于小流量DDoS攻击的事实:发生攻击时目标网络不一定能监测到明显的异常流量或者大量的异常连接,但是目标网络中遭到攻击的设备本身其资源使用情况会出现异常,如CPU、内存使用率、服务器并发数量、数据库查询频率等。如果有网管系统,则可更快更直观的发现这些异常。本方案提出了一种设置资源监测模块的思路,以实时收集被保护网络中设备的资源状态,从而及时地发现攻击行为。其工作模型如图4所示。

图4 基于资源感知小流量DDoS攻击的模型

从图4可以看出,工作模型不需要建立一套全新的监测DDoS攻击的系统,而是建立在现有DDoS攻击监测清洗系统的基础之上。原有系统能够通过流量或连接的阈值感知DDoS攻击,本工作模型在此基础上增加了利用服务器资源使用情况感知DDoS攻击的模块。资源监测模块定期利用SNMP协议或其它网管协议从被保护网络的服务器中获取各项资源的使用情况,包括但不限于设备的CPU使用率、内存使用率、数据库查询频率等。当资源使用情况出现异常,资源监测模块立即向DDoS攻击检测清洗系统发送告警信息,包括系统资源使用异常的服务器IP地址及其它相关信息。随后,清洗系统即启动清洗流程,用设置好的算法进行清洗。

这个模型具有以下优点。

(1) 对小流量DDoS攻击更为敏感。

(2) 仅在现有清洗系统上增加了一个模块,且实现方式较为容易。

(3) 弥补了现有清洗系统在监测小流量DDoS攻击方面的不足,提供了流量监测之外的一种更为有效的攻击发现办法。

4 总结

针对小流量DDoS攻击的攻击特点及较难被现有DDoS防御系统监测到的现状,本文首先分析了小流量DDoS攻击的行为及手段进而总结出小流量DDoS攻击较难监测的原因,最后针对这些原因提出了基于资源感知小流量DDoS攻击的防御方案,从而达到了在复杂网络环境下,综合判断DDoS攻击行为发生的目的。

[1] Yang-seo Choi, Ik-Kyun Kim, Jin-Tae Oh, Jong-Soo Jang. AIGG Threshold Based HTTP GET Flooding Attack Detection. WISA 2012.

[2] slowhttptest project. https://code.google.com/p/slowhttptest/

[3] 张永铮, 肖军, 云晓春, 王风宇. DDoS攻击检测和控制方法[J].软件学报, 2012, 23(8).

[4] 王景中, 张春飞. 基于异常流量的网络行为分析系统设计[J].网络安全技术与应用, 2012,(11).

[5] 张毅, 刘强. 基于流量行为的DDoS检测系统[J]. 计算机工程, 2011,37(4).

[6] 肖军, 云晓春, 张永铮. 基于会话异常度模型的应用层分布式拒绝服务攻击过滤[J]. 计算机学报, 2010,33(9).

Defense mechanism against low-rate DDoS based on resource availability

LI Jiang, ZHANG Feng, FU Jun, YANG Guang-hua

(China Mobile Research Institute, Beijing 100053, China)

Distributed denial of service seriously damaged the network, has extremely negative effect on network operation and maintenance. Although anti-DDoS systems have been deployed at present, some relatively low-rate DDoS attacks are still diff i cult to detect and therefore, this kind of DDoS stream can not be effectively cleaned. The current situation of DDoS attack and defense mechanism has been analyzed, furthermore, a defense mechanism against low-rate DDoS based on resource availability has been proposed in this paper.

distributed denial of service; low-rate stream; resource availability

TN929.5

A

1008-5599(2013)12-0066-04

2013-10-08