基于改进MD5算法的网络通信数据混合加密方法

黄广顺

(淮南师范学院 计算机科学学院,安徽 淮南 232038)

在新时代的发展背景之下,“互联网+”技术逐渐走进人们的视野,同时也被应用在社会中的各个领域,经过不断地沉淀和发展,形成了更加稳定灵活的内部结构,初期取得了相对较好的应用效果[1].远程处理、云端通信以及网络关联等均为人们的工作和生活提供了极大的便利条件.但技术的发展实质上是一柄双刃剑,在带来益处的同时,也在部分区域增添了不同类型的问题以及缺陷,较为严重的是数据的存储和安全问题[2].网络通信数据不同于一般的传输数据,具有一定的严密性和特定格式,在应用或者指令编制的过程中,需要经过数据的混合以及加密,确保数据的安全程度和完整程度[3].不仅如此,加密的格式也要定期发生变化.

文献[4]提出基于环形拓扑结构的网络通信数据加密方法,该方法从信息分组加密处理、RSA加密分析两方面进行设计,从而实现通信数据的加密过程.但该方法在加密过程中需要对加密的范围与条件进行预设,因此安全性能较低.文献[2]提出基于VPN技术的多节点通信网络数据加密传输方法,该方法从VPN组网的方案选择出发,对多节点通信网络数据拓扑模型进行构建.使用VPN技术修复在数据传输时出现的多节点数据故障,保障数据有序传输.为确保数据传输过程无数据外泄,对多节点通信网络数据加密传输方案整体制定,从而完成基于VPN技术的多节点通信网络数据加密传输方法设计,但该方法在面对大量数据时会出现误差,导致应用效果不理想.

因此,对基于改进MD5算法网络通信数据混合加密方法进行设计与分析.考虑到最终测试结果的稳定性与可靠性,本文将在较为严谨真实的环境之下,结合改进MD5算法,构建特定的通信数据加密结构.同时,与互联网云端作出关联,形成多媒体运算机制,更加符合现代化通信数据的加密标准,为数据处理工作提供更好的便利条件,面对庞大的数据量,可以更为精准系统地完成执行目标,为后续数据加密技术的完善与优化奠定坚实基础[3-5].

1 改进MD5算法下网络通信数据混合加密方法

1.1 网络通信数据线性加密预处理

在对改进MD5算法下网络通信数据混合加密方法设计之前,需要先进行网络通信数据线性加密预处理.通常情况下,对于互联网的通信数据,处理的模式或格式相对较为固定和统一,而现有加密处理方法也由于数据量的逐渐增大,渐渐无法达到预期的加密效果,为了提升整体的加密安全性,需要对数据预处理[6].

可以根据数据的类型和应用区域,将其划定为不同的加密层级,形成对应的文字编码.然后将多层级的通道脑电信号依据加密预处理的顺序,分割成块后再进行变形重组,并关联执行处理平台,形成灰度混淆帧结构,具体如下图1所示.

由图1可以完成对灰度混淆帧结构的设计与完善.将混淆帧作为线性加密的标准,对于预设的加密结构可以更加稳定均衡地做出处理[7].在相关性的应用效果之下,调整编码生成序列以及对应的长度;在不确定的网络环境之下,形成对数据的限制和加密,完成预处理[8].

1.2 Huffman单项重组加密结构设定

在完成对网络通信数据线性加密预处理之后,需要进行Huffman单项重组加密结构的多项设定[9].与其他基础的加密结构相对比,Huffman单项重组加密结构更加稳定和多元化,在实际应用的过程中,对于通信数据加密层级的构建[10],可以先设定加密的动态目标,计算出重组单值,具体如下公式(1)所示.

(1)

其中,P表示重组单值,s表示信息熵,b表示重置系数.通过公式(1)计算,可以得出实际的重组单值.在基础加密结构的引导之下,划定信息熵的Huffman架构,并核定加密协议的信息等级,不同的加密等级对应的加密目标也是动态的,可以随着通信数据量的变化,做出相应的更改与调整.但是Huffman单项重组加密结构多被应用在混合的加密层级之中,在复杂的网络环境之下,可以取得更好的加密效果,为后续的加密处理奠定更为坚实的基础条件.

1.3 改进MD5算法下多目标细粒度加密节点布设

根据网络通信数据的传输途径以及覆盖区域,可以先设定基础性的加密节点,此类节点为基础核心节点,具有较强的主控性,为加密层级的核心[11].采用改进MD5算法,先计算出加密核心节点的细粒度,具体如公式(2)所示.

(2)

其中,F表示加密核心节点的细粒度,r表示重组距离,h表示应变加密极限值.通过上述计算,可以得出加密核心节点的细粒度.将其设定在内部的加密结构之中,同时设定动态的加密目标,布设核心加密节点周围的辅助加密节点,形成对应的加密覆盖范围.在合理的范围之内,通过增加或者减少细粒度,将每一个动态的加密目标做出改变,完成加密基础性的布设.

1.4 滑动同态混合加密模型设计

将对应的加密结构安装在基础模型之中,利用加密节点获取相应的数据,并计算滑动同态系数,具体如下公式(3)所示.

L=(2j-1)+1.35,

(3)

其中,L表示滑动同态系数,j表示混合加密距离.通过上述计算,可以得出滑动同态系数.在内部的结构之中,设定滑动同态加密程序,将网络通信数据依据特定的加密结构和目标,编制成对应的同态协议,利用密钥锁定加密模型的各个层级.

此时,将之前所布设的细粒度节点形成加密关联网度,利用改进MD5算法将滑动的窗口分段,从此实现多方向加密,形成功能更加强大的滑动同态混合加密模型,增强对应的加密效果.

1.5 衍生网络通信加密指令编制

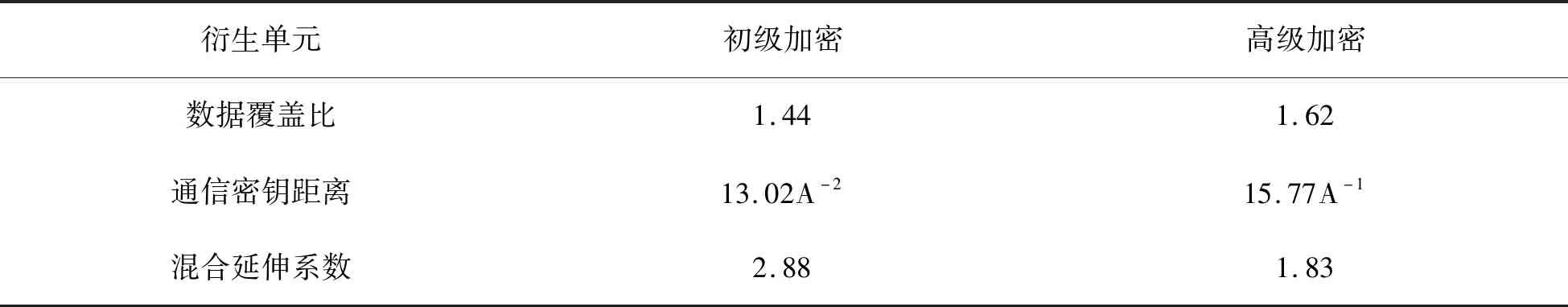

需要先编制衍生加密指令的预设单元,具体如下表1所示.

表1 衍生加密指令预设单元表

根据表1,可以完成对衍生加密指令预设单元的设定,接着需要核定具体的加密结构.在通信网络之中,一般会在普通的加密指令中设定隐藏指令,即为双向指令.双向指令具有特定的执行顺序,添加在模型中后,将数据输入平台之中并形成对应的执行加密程序.然后在不同的区域之中,调整加密指令的覆盖层级[12]来获取衍生比例.但衍生加密指令与普通的加密指令之间也是需要设定先后执行顺序的,这样才能尽可能确保加密处理过程中的稳定和安全.

1.6 重叠深度学习法实现网络通信数据混合加密

可以在预设的神经网络之中,采用改进MD5算法来核定重叠加密的标准.然后将通信网络的加密距离做出调整,在原本的加密程序中添加深度学习结构,形成双向重叠的缓和加密流程.改进MD5算法流程图如图2所示.

图2 改进MD5算法流程图

重叠深度学习法可以将数据的处理模式调整单项指令加密处理,将其设定在通信网络环境里,再利用重叠的范围,明确通信数据的加密途径.结合改进MD5算法获取最终的加密结果,进一步确保加密处理的稳定性和安全性,具有实际的应用意义.

2 实验测试

本次实验主要采用改进MD5算法对网络通信数据混合实际加密效果进行分析与研究.考虑到测试结果的稳定性和可靠性,在测试的过程中,需要确保环境稳定,并选择三个测试小组同时对比分析.第一组为基于环形拓扑结构的网络通信数据加密测试法,将其设定为基于环形拓扑结构的网络通信数据加密测试组;第二组为基于VPN技术的多节点通信网络数据加密传输测试法,将其设定为基于VPN技术的多节点通信网络数据加密传输测试组;第三组为本文所设计的数据加密方法,将其设定为改进MD5算法数据加密测试组.三个小组在相同的环境之下同时测试,得出的结果对比分析.

2.1 测试准备

首先需要明确具体的通信区域,在VMware workstation部署背景下建立多个虚拟程序员.然后虚拟关联Hadoop大数据平台实现智能联机,将所需要加密的区域划定为数据分块,并计算默认加密距离,具体如下公式(4)所示.

(4)

其中,G表示默认加密距离,e表示虚拟程度,g表示增值加密常值.通过上述计算,最终可以得出实际的默认加密距离.根据得出的默认加密距离,进行基础加密区域的划分.然后结合通信数据加密的程序和神经设定网络来构建加密原理,具体如图3所示.

图3 通信数据神经元加密原理图示

利用图3所示原理可以完成对通信数据神经元加密原理的构建.再利用得出的数据信息以及构建的多项加密原理编制密钥空间,即密钥基础指令.需要先计算出基础覆盖长度,具体如公式(5)所示.

(5)

其中,T表示基础覆盖长度,o表示虚拟加密系数,w表示基础密钥参数.通过上述计算,可得出实际的基础覆盖长度.此时通信网络中的加密如果处于单项加密的状态,实时加密的效果以及执行范围并不广泛,考虑到进一步提升加密的效果,需要实现混合加密.以上述的加密结构作为基础条件,构建混合加密框架.在预设的通信网络环境下进行基础加密协议参数的布设,具体如表2所示.

表2 基础加密协议参数布设表

根据表2,可以完成对基础加密协议参数的布设,进而构建对应的加密环境.测定设备以及装置是否处于稳定的运行状态,同时确保不存在影响最终测试结果的外部因素,开始具体的加密效果验证.

2.2 测试过程及结果分析

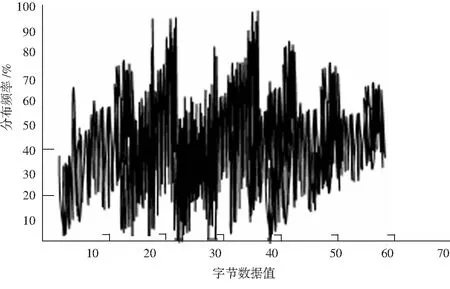

在预设的环境之中,对获取的数据进行敏感性测定,敏感性是数据加密工作中极为重要的一项因素.测定此时的数据如果误差在13~26,密钥参数将极有可能会对解密造成雪崩效应,对于通信数据的汇总以及获取产生影响,形成较大的明文差异;反之,如果数据误差在26以上,密钥产生雪崩效应的概率会相对较小一些,明文差异也可以得到进一步的控制,具体的状态如图4所示.

图4 密钥参数变化情况图示

从图4可知,在通信数据执行或者运动的过程中,对其加密频率呈现出较为均等的效果,表明加密的安全性更强,敏感性也更加容易控制.结合改进MD5算法,构建云端加密矩阵,并计算出特定的加密协议值,具体如下公式(6)、(7)和(8)所示.

(6)

(7)

(8)

其中,A、X、Q表示特定加密协议值,w表示预设稳定范围,u表示密钥均等值,v表示云端核定频率.通过上述计算,最终可以得出实际的特定加密协议值,明确云端数据的加密范围.在改进MD5算法的辅助支持下,在规定的执行效率范围之内,基于Map Reduce的加密框架采用单项计算测定的方式,增加加密节点并计算出节点数据的加密单元,具体如公式(9)所示.

(9)

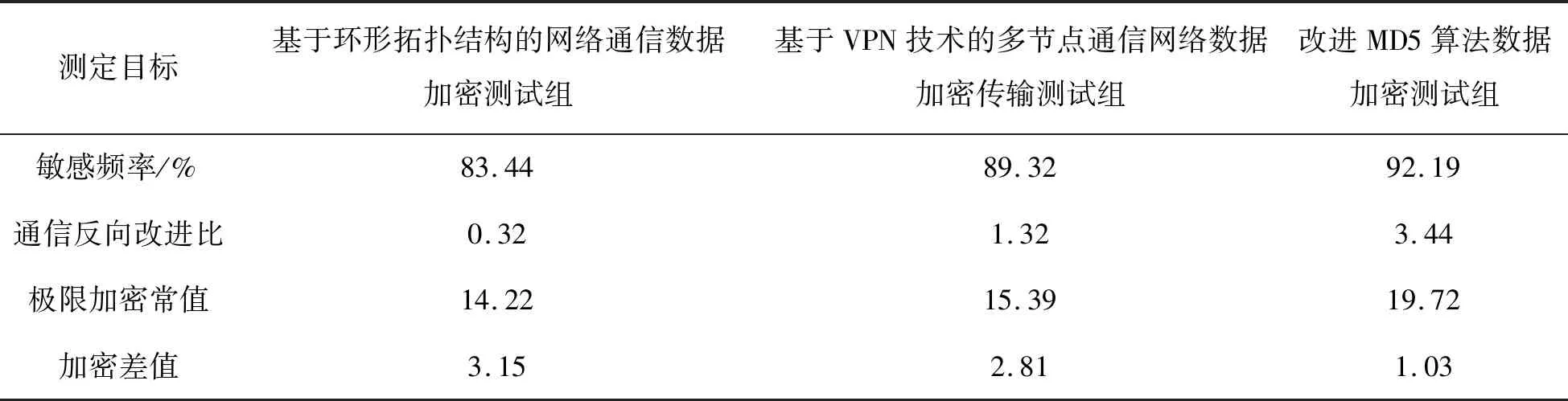

其中,E表示节点数据的加密单元,n表示加密框架,k表示运行效率.通过上述计算,可以得出实际的节点数据的加密单元.每一个加密单元需要形成对应的加密协议,依照顺序设定在执行平台中,最终对不同网络通信区域的加密差值进行获取与分析,具体如表3所示.

表3 测试结果对比分析表

根据表3可知与基于环形拓扑结构的网络通信数据加密测试组和基于VPN技术的多节点通信网络数据加密传输测试组相对比,本文所设计的改进MD5算法数据加密测试组最终得出的加密常值相对更小,表明其在实际应用的过程中,产生的加密差异值较少,加密效果更佳,具有实际的应用价值.

3 结束语

与基于环形拓扑结构的网络通信数据加密测试组和基于VPN技术的多节点通信网络数据加密传输测试组加密方式相对比,本文所设计的加密结构更加灵活多变,具有动态核算验证的特征.结合改进MD5算法的辅助与支持,进一步确保通信数据的日常存储与编制.另外,将所需要加密的通信数据以指令的形式编制添加在系统平台之中,配备对应的加密协议形成更为精准化的加密体系,可进一步提升数据的安全性,同时也确保网络环境的正常应用,推动相关技术迈入新的发展台阶.