虚假数据注入攻击下多机器人系统协同寻源

王彪新 伍益明 郑 宁 徐 明

寻源问题 (Source seeking) 被定义为定位标量场中的极值位置[1].该研究起源于化学烟羽追踪[2-3]和气味源定位[4-5],随后扩展到放射源可以是火源[6]或者电磁信号源[7]等其他物理信号源.由于多机器人系统具有鲁棒性强、搜索效率高和可扩展等优势[8],基于多机器人的寻源方法正逐渐受到关注.多机器人系统有多种模型,比如群智能机器人系统、自重构机器人系统、协作机器人系统等.本文采用的是协作机器人系统,即由多个具有一定智能的分布式机器人组成,机器人之间通过通信实现相互间的协作以完成复杂的任务.多机器人系统已经有广泛的应用场景,例如无人机自主编队控制、水下机器人协同合作等.多机器人系统的分布式协同控制协议能帮助其在脱离协调中心的情况下完成复杂且危险的工作,例如监视、搜索、定位以及本文所涉及的寻源等.

在现有的文献中,一般采用梯度法结合协同控制协议来驱使多机器人系统解决寻源问题.虽然梯度信息无法直接通过物理感应设备测量,但是可以驱使机器人在其周边邻域进行小范围的移动并且测量场域中的信号强度从而推算出梯度.Moore 等[9]考虑如果信号强度落差较小或者为了避免大量移动带来的能量消耗,采用圆形编队的方法,即将多个机器人围绕一个中心机器人不断旋转来获取其周边邻域中的信号强度从而推算出梯度.Fabbiano 等[10]进一步考虑极端环境中可能会出现全局绝对坐标不可用的情况,提出基于相对广角位置的圆形编队方法,实现不依赖全局坐标信息解决寻源问题.Brinon-Arranz 等[11]针对水下通信受限的情况,为水下机器人执行寻源任务设计了能容忍延迟的异步通信协议.此外,Zou 等[7]通过改进粒子群优化 (Particle swarm sptimlzation,PSO) 算法来解决寻源问题,该算法不依赖梯度信息并且拥有在多源环境中寻源的潜力.

但是上述工作都忽略了实际应用场景下多机器人系统往往暴露在开放的网络环境中,攻击者在网络中生成的虚假数据注入攻击容易导致多机器人系统寻源任务的失败,因此网络安全是寻源问题中必须考虑的关键因素.攻击者会通过伪装系统中的机器人来注入虚假的信息,从而欺骗系统中其他的机器人来达到破坏系统正常运行的目的.近年来,Xu等[12]针对多机器人系统提出了多种不同且新颖的网络攻击,鼓励除了自动化和智能化外应构建更好的防御以提高可靠性;Zhou 等[13]针对拒绝服务(Denial of service,DoS) 攻击对分布式多机器人系统的影响,基于分而治之的思想划分系统以提升系统鲁棒性;Deng 等[14]针对复杂多机器人系统中拜占庭 (Byzantine) 节点的威胁,设计了一种识别方法以检测系统中潜在的攻击风险.虽然目前针对网络攻击对多机器人系统影响的研究成果斐然,但是仅有文献[15]考虑了网络攻击对多机器人系统执行寻源任务的影响,并且提出了基于MSR 的弹性协同寻源算法以抵御通信链路中的欺骗攻击.

另一方面,在研究寻源问题的领域中,现有的工作成果一般分解位置坐标这一向量信息到各个分量维度上,再在各个维度上分别利用标量协议来实现寻源.然而向量分解法忽略了在向量情况下复用标量弹性协议所带来的安全区间界定隐患[16-17].Abbas 等[18]指出当状态值是向量形式时,弹性趋同的目标是保证正常节点收敛在正常节点的初始状态值构成的凸包内,因此弹性向量趋同 (Resilient vector consensus) 更适合于多维向量状态值情况下的弹性趋同.如图1 所示,使用分解向量的方法并且简单复用标量弹性协议会使得安全区间远大于实际允许的安全区间[17],弹性协议无法处理状态值位于安全区间内的恶意攻击,因此更严格精准的安全区间能抵御更大范围的恶意攻击.此外Abbas 等[19]具体分析了将高维状态值投影到较低维度来实现弹性收敛所带来的对准确性和弹性的影响.目前弹性向量趋同算法一般采用基于Tverberg 分区[20]、Centerpoint 点集[18,21]或者构建安全区域[17,22]的思想来计算一个位于邻居状态值凸集内的点,从而实现近似分布式鲁棒收敛 (Approximate distributed robust convergence,ADRC)[23-24].

图1 弹性标量协议所界定的安全区间 (浅色方形区域) 和弹性向量协议所界定的安全区间 (深色区域)[17]Fig.1 The security intervals defined by the resilient scalar protocol (Light square area) and the resilient vector protocol (Dark area)[17]

受上述工作的启发,本文主要致力于研究基于向量趋同的弹性协同寻源方法,为多维未知环境中执行合作寻源任务的多机器人系统提供容忍一定上限虚假数据注入攻击的弹性.本文针对寻源任务的特殊性,提出一种基于梯度下降法和向量趋同的弹性寻源方法,分析了该方法的充要条件和性能.数理分析和数字模拟仿真表明当环境中只存在唯一源的情况下,尽管系统中存在注入虚假数据的恶意节点,该方法仍能保证多机器人系统中所有其他正常节点最终都能寻源成功,即收敛到源位置.本文的主要创新点如下:

1) 针对虚假数据注入攻击在执行寻源任务的多机器人系统中对机器人节点的恶意影响,建立相关的数学模型.本文所考虑的攻击模型为系统外攻击者入侵并操纵系统内的机器人节点,被入侵的节点不仅会向系统注入虚假的恶意数据来误导其他正常节点,而且自身也脱离了系统协议的控制.相比于欺骗攻击模型仅考虑链路中存在欺骗攻击,本文攻击模型的攻击能力更强,因此也需要更为周密的防御措施.

2) 针对网络攻击下多维情况复用弹性标量趋同算法可能存在安全区间界定隐患,基于弹性向量趋同算法提出弹性向量协同寻源方法.基于本文提出的方法所设定的安全区间更精确,更符合实际并且能抵御更大范围的攻击,所以更具鲁棒性.传统多机器人寻源方法通常采用向量分解方法并且在各个维度上复用标量协议,因此在抵御网络攻击时可能会存在安全区间界定隐患.本文针对寻源问题中位置信息往往是多维向量的特点,借鉴多维弹性趋同算法来设计多维弹性协同寻源方法以解决寻源问题,因此继承了多维弹性趋同算法中安全区间比标量弹性趋同算法中安全区间更为紧凑的优点.

3) 针对传统的弹性向量趋同算法只能保证最终的收敛位置位于初始安全区间内,而具体收敛位置往往未知且难以控制的问题,本文引入梯度信息作为主要参考依据,在节点真实坐标位置的基础上添加梯度信息,从而改进弹性向量趋同算法以保证最终的收敛位置为源点.同时,本文基于弹性向量趋同算法相关文献的定理结论和多机器人系统通信拓扑连通性,通过数理分析得到改进后的弹性向量协同寻源方法的充分必要条件.

4) 针对网络攻击下多机器人寻源过程收敛速率的界定问题,本文基于梯度下降法中对收敛速率的定义分析本文所提方法的收敛速率.通过数理分析得到收敛速率的取值范围,并通过数值仿真实验与现有工作进行对比,仿真结果表明基于弹性向量协同寻源方法的多机器人系统在收敛速率方面具有优越性.

5) 针对系统中可能存在扰动的问题,本文讨论在一定范围内的扰动对使用弹性向量协同寻源方法的多机器人系统的影响.通过数理分析得到当扰动强度小于当前时刻机器人的单位时间位移上限时,多机器人系统使用弹性向量协同寻源方法依然能收敛在源点.

1 问题描述

1.1 预备知识

1.1.1 图论知识

考虑由N个机器人组成的多机器人系统,如果将机器人抽象化为节点而它们之间的通信关系抽象化为边,那么该多机器人系统的通信网络可用一个有向加权图G=(V,E,A) 表示.其中V={v1,v2,···,vN} 表示节点集合,E⊂V×V表示边集.两个节点之间的连接关系用带有权重信息的邻接矩阵A=表示.如果 (vi,vj)∈E,则表明节点vi可以接收到vj发送的信息,此时aij>0;否则节点vi不可以接收到vj发送的信息,此时aij=0.节点vi的邻居集合表示为Ni={vj ∈V|(vi,vj)∈E}.

此外,为了衡量系统拓扑的连通性,本文引入r-可达集合 (r-reachable set) 和r-鲁 棒图(r-robust graph)的概念.

定义 1[25].(r-可达集合) 对于图G=(V,E) 及其中一非空子集S⊂V,如果S中至少有一个节点vi在集合Ni-S中与不少于r个节点相连,则称S为r-可达集合.

定义2[25].(r-鲁棒图) 对于图G=(V,E),如果对V中任意一对非空子集S1,S2⊂V,S1∩S2=Ø,保证至少有一个子集为r-可达集合,则称G为r-鲁棒图.

1.1.2 凸包理论

凸包理论在向量趋同算法中发挥着重要作用,以下引用离散几何中关于凸包相交的结论,以便于后续理论分析工作.在欧氏空间中,连接凸集H中的任意一对点 (ha,hb) 的线段上的点也在该集合内,即

集合H的凸包是指一个最小凸多边形,满足H中的点在多边形内或者在多边形上,记作conv(H).根据凸包理论,集合H和凸包conv(H) 具有以下性质

1.1.3 攻击模型

考虑多机器人系统在作业过程中往往暴露在开放的网络环境中,因此需要对网络攻击进行建模.不同于系统内其他的正常机器人,有一部分机器人或因系统外部网络攻击者的操纵而脱离系统协议的控制并且通过邻居交互向系统注入虚假的恶意信息;或因机器人本身的故障导致自身状态值停滞或者广播错误信息.为了区别于通信拓扑内其他的正常节点 (Regular node),依据其行为对系统的恶意影响,本文把这类节点称为“恶意节点” (Malicious node).为了方便讨论,将正常节点集合标记为R,将恶意节点集合标记为M.图2 中蓝色点代表正常节点,而红色点代表恶意节点.考虑攻击者资源的有限,本文假设攻击发生范围满足f-本地有界 (flocally bounded)[26],即系统拓扑中任意正常节点的邻居节点中恶意节点个数最多不超过f.f-locally bounded 攻击模型在多机器人系统和多智能体系统的弹性研究[15,27]中被广泛采用.

图2 环境中的机器人节点之间的通信关系和安全区域Fig.2 The communication relationship and safe area among the robot nodes in the environment

1.2 问题建模

本文的研究对象为在执行合作寻源任务过程中同时遭受网络攻击的由N个机器人组成的一阶离散时间多机器人系统,其动力学模型为

其中,pi(t)∈Rd为节点i在步时t的状态值,也是其在寻源过程中的实际位置坐标信息;ui(t)∈Rd为控制输入,通常由节点与本地邻居交互得出并影响下一步时的节点状态值.

考虑这样一个环境场,其中充斥着由源点散发的物理信号,例如温度、压强、化学制品浓度、电磁信号强度等,本文假设这些信号遵循离源点越远强度越低,源点坐标拥有全局物理信号强度最大值.将环境场用标量场映射函数f(p):Rd →R 建模,环境场中的每个位置都映射相应的物理信号强度.这些信号强度的分布情况对于多机器人系统来说是未知的,机器人需要通过感应器测量标量场的信号强度来追寻源头位置 o.

如图2(a)所示,彩色等高线表示环境场中物理信号的强度分布情况,中心五角星代表目标源点位置 o.多机器人系统通过有向通信交互信息,使用本文所设计的弹性向量协同寻源方法计算得出安全区域 (如图2(b)中蓝色区域所示) 以驱使机器人安全寻源.值得注意的是,由于机器人节点根据梯度广播的坐标信息(t) 是由机器人节点根据其实际的坐标信息pi(t) 以及梯度信息计算而来,因此在图2(b)中,灰色多边形顶点所代表的(t) 与机器人节点坐标pi(t) 之间存在一定距离.考虑到户外环境情况变化,机器人不能时刻都保持匀速前进.因此引入位移能力xi(t) 概念,表示在t次迭代时节点i所代表的机器人所能位移的最大距离.本文假设除非节点已经成功抵达源点 o,否则位移能力不为零.通过后续控制器设计可以看到,安全区间的计算并非基于节点真实坐标信息计算得出,而是基于节点真实坐标以及位移能力xi(t) 得到.

本文的目标是: 尽管存在恶意节点的攻击,依然可以通过本文所设计的弹性向量协同寻源方法保证所有的正常机器人最终都能收敛到源点位置,即

2 控制器设计

2.1 弹性向量协同寻源方法

为解决多机器人系统寻源任务中会受到恶意节点影响的问题,基于广泛运用于寻源方法的梯度下降法以及更适合处理多维情况的弹性向量趋同算法,本文提出弹性向量协同寻源方法,具体步骤如下:

1) 在t步时,节点i通过其所在位置pi(t) 的梯度信息Gpi(t)和自身该步时的位移能力xi(t),计算

并广播给节点i的所有邻居节点Ni.同时,将邻居节点发送的信息(t),∀j ∈Ni与(t) 合并为集合(t).

图3 6 个信息量的子集凸包和安全区域Fig.3 The subset convex hull and safe area of six information values

3) 记安全区域Si,m(t) 的顶点集合为Q,利用顶点信息计算t步时节点i的目的地坐标(t)

4) 节点依据自身在该步时的位移能力xi(t) 朝着步骤3)计算得出的目的地坐标(t) 位移,如果位移能力超出目的地坐标与自身坐标的距离,则该步时位移到目的地坐标处就停下.所以式 (3) 中的ui(t)被设计为

步骤1)中,虽然梯度信息不可以直接获取,但是在寻源任务中通过领域移动、圆形编队等方法来获取梯度信息已经取得显著研究成果.由于本文的研究重心并非如何在寻源任务中获取梯度信息,而是关注寻源任务过程中抵御网络攻击带来的恶意影响,所以关于梯度信息的获取方法读者可参考文献[9-10] 等.步骤1) 计算的(t) 是后续步骤中的主要参数,其物理含义是机器人节点i的真实坐标位置向源点偏移一小段距离的坐标位置,具体距离大小由该机器人节点i的位移能力决定.

值得注意的是,步骤2)中参与安全区域计算的变量并非节点的实际坐标位置而是节点通过梯度信息和自身位移能力计算的坐标信息 (详见步骤1)),因此为了区别讨论后文将统一称为信息量.进一步划分,将正常节点计算的信息量称为正常信息量,将恶意节点任意散布的信息量称为恶意信息量.可以在图2(b)中看见信息量位置与节点实际位置之间的区别,灰色多边形的顶点所代表的就是信息量的物理含义.信息量的位置与节点真实的位置之间有一小段距离,而这一小段距离就是节点的位移能力xi(t) 的数值大小.通过位移能力xi(t) 计算信息量(t) 是弹性向量协同寻源方法能够实现最终收敛位置位于源点的关键.

安全区域的计算是保证正常节点不受恶意节点干扰的重要步骤.如图3 所示,由6 个节点广播的信息量构成的集合可以得到6 个子集,每个子集都去除了一个信息量.由这6 个子集构成的凸包相交,相交区域则为步骤2)所得出的安全区域,如图3(h)所示.

2.2 充分必要条件分析

受文献[17]的启发,接下来对参与运算的信息量数量与恶意节点的信息量数量上限之间的关系进行分析,从而得出弹性向量协同寻源方法运行所需的充分必要条件.

引理 1[17].如果 |(t)|>m(d+1),则Si,m(t)≠Ø;如果 |(t)|≤m(d+1),则P(Si,m(t)≠Ø)≠1.

引理 2.当且仅当多机器人系统的通信拓扑图连通性达到m(d+1)-鲁棒图时,任意节点i所计算的安全区域不为空,即Si,m(t)≠Ø.

证明.当多机器人系统的通信拓扑满足m(d+1)-鲁棒图时,根据定义1 和定义2,通信拓扑中任意节点的邻居节点数量满足|Ni|≥m(d+1),i ∈R.因此任意正常节点i在计算安全区域时,参与计算的信息量满足 |(t)|>m(d+1),由引理1 可得此时安全区域不为空.然而当多机器人系统的通信拓扑连通性没有达到m(d+1)-鲁棒图条件时,通信拓扑中至少存在一个节点i,其邻居节点的数量不满足 |Ni|≥m(d+1),i ∈R.此时节点i计算安全区域所利用的信息量|(t)|≤m(d+1),根据引理1 可得安全区域不一定存在,即P(Si,m(t)≠Ø)≠1.综上所述,当且仅当多机器人系统的通信拓扑连通性达到m(d+1)-鲁棒图条件时,任意正常节点i所计算的安全区域存在.

上述引理通过分析本地恶意节点数量与邻居数量之间的关系,给出了安全区域存在的充分必要条件.下文将分析该方法的安全性能和收敛性能,在每一步时中节点的安全性被保证的前提下,所有的正常节点i∈R都将收敛到环境中的唯一源点 o.需要注意的是,以下数学推论的前提条件是,每一步时中任意正常节点所计算的安全区域不为空,即机器人的通信拓扑需要满足m(d+1)-鲁棒图.

2.3 收敛性分析

引理3 将分析每一步时计算的目的地坐标与正常节点计算的信息量之间的关系.从弹性向量协同寻源方法的步骤3)中可以看到,(t)是指节点i通过自身与邻居传输的信息量得出的目的地坐标,节点i会根据自身该步时的位移能力xi(t) 朝着该目的地坐标前进一段距离.

引理 3.在弹性向量协同方法每一步时t中,对于任意正常节点i,目的地坐标(t) 位于conv({(t)|k ∈Ni ∩R ∪i})内.

证明.已知安全区域Si,m(t) 包含于去除了f个信息量后剩下的子集凸包,易得在弹性向量协同方法每一步时t中,对于任意正常节点i,安全区域Si,m(t)包含于此步时正常节点计算的信息量所构成的凸包内,即

由凸包定理可得,凸包相交的交集也是凸包,所以安全区域Si,m(t) 必为凸包.目的地坐标(t)是由安全区域的顶点坐标集合Q线性表出的,且表出系数满足,结合式 (2),可知目的地坐标(t) 位于安全区域Si,m(t) 内,且Si,m(t)⊆conv({p′k(t)|k ∈Ni ∩R ∪i}),所以目的地坐标(t)位于conv({(t)|k ∈Ni ∩R ∪i}) 内.

引理4.在任意步时t,对于任意节点i,(t) 必处于由集合 {pk(t)|k ∈R}∪o构成的凸包内,即

证明.证明之前,需要分析正常节点所计算的信息量并上源点的凸包与实际坐标并上源点的凸包之间的关系.在任意步时t,正常节点所计算的信息量集合 {(t)|k ∈R}并上源点 o 的集合凸包包含于正常节点实际状态值集合 {pk(t)|k ∈R}并上源点o的集合凸包,即

同时,conv({(t)}∪o) 中的任意一点也可以由集合 {pk(t)}∪o 线性表出,证明如下

上述引理描述了每一步时t中任意正常节点计算的目的地坐标(t) 与方法执行过程中所有正常节点的实际状态值和源点之间的包含关系,由此可以得出(t) 可以由集合 {pk(t)|k ∈R}∪o线性表出,这在后续引理5 的证明中发挥着关键作用

回顾弹性向量协同寻源方法步骤4)以及输入控制ui(t) 的设计,不难发现任意正常节点下一步时的节点真实坐标位于上一步时的真实坐标与上一步时所计算的目的地坐标之间

引理 5.正常节点在进行一次更新之后,它们的位置集合 {pk(t+1)|k ∈R}并上源点 o 的凸包包含于更新之前的节点坐标集合 {pk(t)|k ∈R}并上源点 o 的凸包

证明.由式(2)可得,任意在凸包conv({pk(t+1)|k ∈R}∪o) 内取一点可由集合{pk(t+1)|k ∈R}∪o 线性表出

同时,凸包conv({pk(t+1)}∪o) 内任意一点也可以由集合 {pk(t)}∪o 线性表出,证明如下

由于

所以这表明由集合 {pk(t+1)|k ∈R}并上源点 o 线性表出的点同时也可以由集合 {pk(t)|k ∈R}并上源点 o 线性表出,即在凸包conv({pk(t+1)|k ∈R}∪o) 中的任意点同时也在凸包conv({pk(t)|k ∈R}∪o)中.

引理5 分析了每一步时更新前后节点的真实坐标集合之间的包含关系.除非所有的正常节点都失去了位移能力,否则正常节点会朝着目的地坐标移动一段距离,这意味着节点的真实坐标发生了更新,即 {pk(t)≠pk(t+1)|k ∈R},所以式 (18) 可以进一步精确为

至此已经可以看出随着时间的推移,正常节点真实坐标并上源点坐标的凸包会不断缩小,直至最终完全收敛于源点.为了进一步直观地证明所有正常节点最终会收敛于源点,接下来介绍一个辅助概念pmax(t),即在t步时距离源点最远的节点坐标.由引理5 可得,,其中

在之后的数学分析中将得到pmax(t) 到源点 o 的距离会随着步时t的增加而缩小至零,并且由此来证明最终所有的正常节点都会收敛于源点 o.以不同的点作为坐标系原点,任意两点之间的距离并不会因此发生改变.因此在分析距离时,以源点坐标作为坐标系原点可以简化证明过程.当以源点 o 作为坐标系原点时,节点坐标在数值上等同于由源点指向节点坐标的向量且pmax(t+1)-o=pmax(t+1)=

接下来将证明本文所提出的弹性协同寻源方法的收敛性,即最终所有正常节点都将收敛于源点 o.

定理 1.当且仅当多机器人系统的通信拓扑满足m(d+1)-鲁棒图时,正常机器人在弹性协同寻源方法的控制下最终能收敛于源点 o,即

接下来证明,即使任意两个向量pa(t) 与pb(t) 之间的夹角为零以及所有的正常节点到源点 o 的距离相等同时满足,Dmax(t+1) 依然严格小于Dmax(t).上述两个极端条件均满足时,所有正常节点位置重合,即pi(t)-pj(t)=0,i,j ∈R.如果要实现Dmax(t+1)=Dmax(t),则∀pi(t+1)=pi(t),i,j∈R.这代表所有正常节点在该时刻均没有位移能力,因此没有发生实际位移.这与位移能力的定义矛盾,因为只有在所有正常节点都收敛于源点时,所有节点的位移能力才都为零.因此即使在任意两个向量pa(t)与pb(t) 之间的夹角为零以及所有的正常节点到源点 o 的距离相等同时满足的情况下,除非所有正常节点都收敛于源点(即寻源成功),否则依然有Dmax(t+1)<Dmax(t).

综上所述,Dmax(t) 为关于t的严格递减函数.Dmax(t) 的实际含义为距离,因此Dmax(t)≥0 恒成立.所以limt→∞‖pmax(t)-o‖=limt→∞‖Dmax(t)‖=0.由‖pi(t)‖≤‖pmax(t)‖,∀i ∈R可 得limt→∞‖pi(t)-o‖=0,∀i ∈R.

2.4 扰动分析

接下来讨论在弹性向量协同寻源方法添加扰动项的情况下多机器人系统的收敛性能,在式 (5) 中添加扰动项 Ωi(t),如下所示

考虑到添加扰动后会使引理4 和引理5 失效,故而引入水平集f-1(c)={p|∀f(p)=c},将之前机器人节点实际坐标的凸包随着迭代时间不断缩小而趋近源点改为机器人节点实际坐标所在水平集的凸包随着迭代时间不断缩小而趋近源点.

定义 3 (水平集).在标量场中,水平集是指空间中所有场强相等的坐标集合,即f-1(c)={p|∀f(p)=c},当标量场值域为二维情况下也可称水平集为等高线.

当标量场中只存在唯一极大值点时,标量场映射函数具有强凸性,所以当c1<c2时,conv(f-1(c1))包含conv(f-1(c2)) 且所有水平集的凸包均包含该极大值点 (源点o).

定理 2.当且仅当多机器人系统的通信拓扑满足m(d+1)-鲁棒图时,在系统扰动项 Ωi(t) 满足Ωi(t)<xi(t)的情况下,正常机器人在弹性协同寻源方法的控制下最终能收敛到源点 o.

3 数值仿真

3.1 轨迹仿真实验

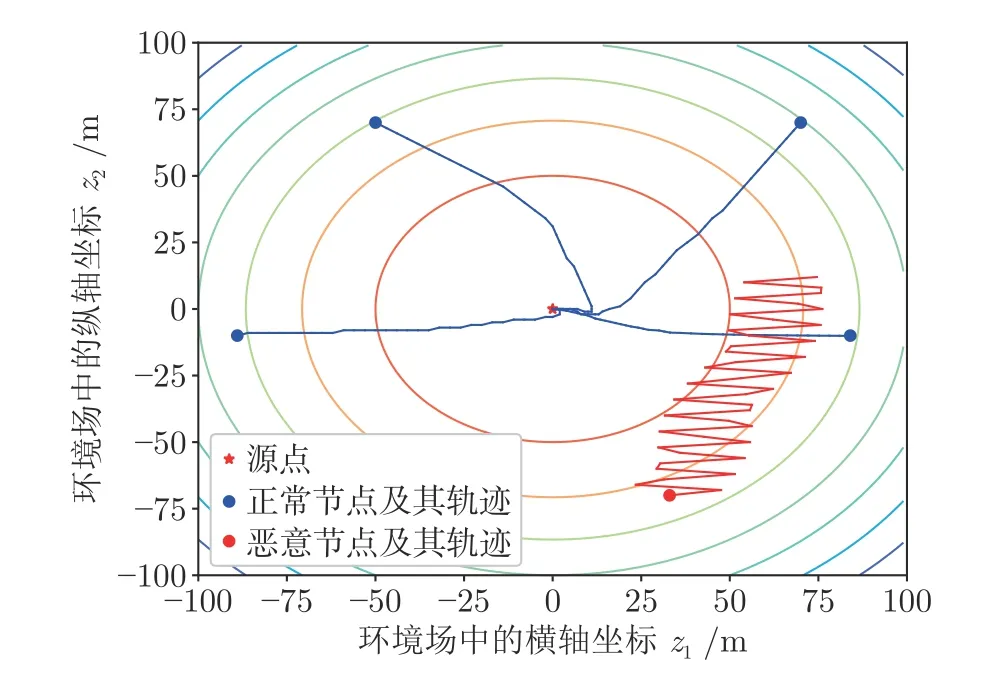

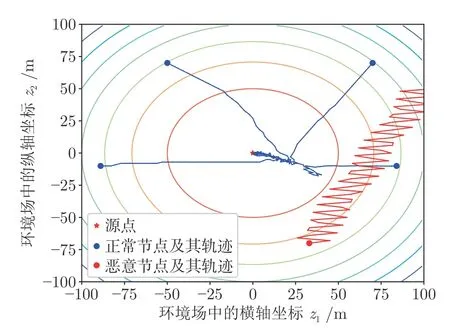

实验模拟二维平面中5 个节点V={v1,v2,v3,v4,v5}应用多维弹性寻源方法寻找未知环境中的源点位置,节点的初始位置分别为:p1(0)=(-89,-10),p2(0)=(-50,70),p3(0)=(70,70),p4(0)=(84,-10),p5(0)=(33,-70),其中v5是恶意节点并用以下更新方程来更新自己的广播值从而实现虚假数据信息注入的攻击行为:(t)=(15 sin(2t)+1.5t+33,2t-70),单位为m.每个机器人节点的位移能力设为3 m/s,更大的数值能有效缩短寻源成功所需的迭代次数.

未知环境标量场中的信号强度分布公式被设置为:f(p)=-px2-py2,信号强度分布情况如图2(a)等高线所示.

节点之间的通信拓扑关系如图4 所示,图中拓扑连通性达到了3-鲁棒图,在d=2,m=1 条件下,通信拓扑连通性满足定理2 条件,即满足d(m+1)-鲁棒图条件.根据数理分析得到的充分必要条件,这意味着在任意步时的每个正常节点所计算的安全区域皆不为空.同时也表明通信拓扑达到了定理1所需要的条件,最终正常节点会收敛于源点.在二维环境条件和本地恶意节点上限为1 的情况下,本方法所需的网络连通性条件与标量协议相同,但是却拥有安全区间更为严格精确的优点,能抵御更大范围的恶意攻击.反映节点之间通信关系的邻接矩阵如下

图4 节点之间的通信(有向图)Fig.4 Communication between nodes (Directed graph)

实验结果如图5 所示,虽然恶意节点随意更新自己的状态值 (如红色轨迹所示) 并通过广播给邻居恶意引导其他节点,但是正常节点依然能正常收敛到源点位置.可以看到正常节点由于受到恶意节点的恶意引导,其移动轨迹稍微往红色的恶意节点信息量广播轨迹偏移了一些,但是在弹性向量协同寻源方法的修正下依然收敛于源点.

图5 t=35 时使用弹性向量协同寻源方法的寻源轨迹Fig.5 The source seeking trajectories of resilient vector cooperative source seeking at t=35

3.2 安全区间仿真实验

接下来观察安全区域与正常节点位置和源点位置之间的关系.根据数理分析的理论预测结果,安全区域应该包含于正常节点位置并上源点位置的凸包内.图6 展示了t分别等于10、20 时安全区域与正常节点位置并上源点位置的凸包之间的关系.图中红色五角星为源点位置,蓝色点为正常节点实际位置,红色点为恶意节点所广播的虚拟位置.可以看到浅蓝色区域代表的安全区域包含于黑色多边形代表的正常节点位置并上源点位置的凸包内,实验结果与数理分析的理论预测保持一致.

图6 t=10 和 t=20 时 v3 计算的安全区域和正常节点真实坐标并上源点位置的凸包Fig.6 The safe area calculated by v3 and the convex hull area of the real coordinates of the normal nodes with the source point position at t=10 and t=20

需要注意的是,在源点包含于正常节点实际位置所构成的凸包内时,正常节点实际位置并上源点位置所构成的凸包实际上等同于正常节点实际位置构成的凸包.根据图3 所表示的步骤2)中关于凸包相交的结果,安全区域理应至少有一条边与正常节点信息量所构成的凸包的一条边重合.然而图6 中并未重合的原因是,黑色多边形代表的是节点实际坐标并上源点的凸包,而用来计算安全区域的数据是正常节点所广播的信息量,二者之间的区别和联系详见弹性向量寻源方法的步骤1).

3.3 收敛过程仿真实验

接下来的实验主要关注正常节点的收敛过程.如图7 所示,纵坐标代表正常节点真实坐标并上源点位置的凸包面积,横坐标代表迭代步时.可以看到凸包面积随着迭代而不断减小并且最终趋于零,即该凸包内包含的节点坐标都将收敛于一点.注意该凸包内包含源点,所以这意味着当凸包面积为零时,凸包内包含的节点坐标必定收敛于源点.

图7 正常节点真实坐标并上源点位置的凸包面积随迭代步时 t 的变化关系Fig.7 The relation between the convex hull area of the real coordinates of the normal nodes with the source point position and the number of iteration t

为了进一步观察正常节点的收敛过程,图8 展示了正常节点中离源点的最远距离随迭代步时的变化关系.根据定理3 的结论,正常节点中离源点最远的距离Dmax(t) 是一个随t严格递减的函数并且最终会收敛于零.由图8 可见,Dmax(t) 实验结果与理论预测保持一致.值得讨论的是,每一步时正常节点中距离源点最远的节点可能并非同一个节点,特别是当各个节点之间的位移能力出现明显差距时,这种情况尤为显著.如果出现这样的情况,那么可能会导致某个步时Dmax(t) 出现断层.尽管如此,根据定理3 的数理分析,Dmax(t) 虽然会出现断层现象,但是依然保持严格单调递减的性质,因此结论依然成立.

图8 距离源点最远的节点与源点之间的距离随迭代步时 t 的变化关系Fig.8 Relationship between the number of iterationt and the distance between the source point and the node farthest from the source point

3.4 对比仿真实验

首先,为了体现弹性向量协同寻源方法中安全区域的计算在安全性能上的优势,在未采用弹性向量协同寻源方法步骤2)的情况下,以与图5 相同的实验参数进行寻源模拟仿真实验.实验结果如图9所示,可以看到正常节点受到恶意节点的影响从而无法寻源成功甚至难以收敛.

图9 未采用计算安全区域方法的寻源轨迹Fig.9 The source seeking trajectories without calculation of safe area method

此外,为了体现向量趋同算法在多维平面中的优势,对比观察寻源过程中,正常节点广播坐标的标量协议安全区间面积与向量协议安全区间面积随迭代步时变化的关系.前者为正常节点所广播的信息量投影在各个维度上的最大值与最小值之间的区域面积,后者为信息量的凸包的面积,二者定义和区别详见图1.如图10 所示,蓝色曲线代表的向量协议安全区间面积总是小于橙色曲线代表的标量协议安全区间面积,这体现了本文所提出的弹性向量协同寻源方法所定义的安全区间更为严格准确的优势.

图10 基于弹性标量协议和基于本文所提方法的安全区间面积随迭代步时 t 变化关系Fig.10 The relationship between the number of iteration t and the area of the safe interval based on the resilient scalar protocol and the method proposed in this paper

另一方面,为了体现添加扰动对使用弹性向量协同寻源方法的多机器人系统的影响,仿真模拟在添加小于xi(t) 的扰动项的情况下,以与图5 相同的实验参数进行寻源模拟仿真实验.实验结果如图11所示,可以看到正常节点虽然在扰动的干扰下轨迹的平滑程度有所下降,但是依然能收敛到源点附近,实现寻源目标.

图11 添加干扰情况下的寻源轨迹Fig.11 The source seeking trajectories with disturbance

最后,与现有方法进行对比实验.文献[15]基于PSO&MSR 设计的弹性协同寻源方法在与图5相同参数情况下的寻源轨迹如图12 所示,可以看到在与图5 相同的迭代步时内,其基本达成寻源目标.然而,这种机器人节点初始位置均匀地分布在源点各个方向有利于基于PSO 算法的多机器人系统协同寻源.如图13 和图14 所示,当机器人节点初始位置分布在源点某一侧 (机器人节点初始坐标所构成的凸包不包含源点) 时,弹性向量协同寻源方法在收敛速率上的表现优于基于PSO 算法的弹性协同寻源方法.

图12 t=35 时基于PSO&MSR 的寻源轨迹[15]Fig.12 The source seeking trajectories based on PSO&MSR at t=35 [15]

图13 当机器人节点初始位置在源点同一侧的情况下使用本文方法在 t=30 和 t=45 时的寻源轨迹Fig.13 The source seeking trajectories based on the proposed method when the initial positions of the robot nodes are on the same side as the source point at t=30 and t=45

图14 当机器人节点初始位置在源点同一侧的情况下使用基于PSO&MSR 的方法在t=30 和 t=45 时的寻源轨迹Fig.14 The source seeking trajectories based on PSO&MSR when the initial positions of the robot nodes are on the same side as the source point at t=30 and t=45

4 结论

本文针对多机器人系统在执行寻源任务过程中,容易受到虚假数据注入攻击而导致任务失败的问题,提出了一种基于向量趋同的弹性协同寻源方法,在节点邻居中存在一定上限的恶意节点时依然能成功实现寻源.不同于一般的弹性算法对安全区间的界定往往采用初始状态值的上下限,本文提出的方法所界定的安全区间更为严格准确,符合多维情况下对安全区间的要求,也能抵御更大范围的虚假数据注入攻击.通过数理分析证明了在存在虚假信息注入攻击的情况下该方法的收敛性能,并且给出了使用本文提出方法的充要条件.最后,通过数值仿真实验验证了所提方法的有效性.

然而,本文目前研究设计的弹性向量协同寻源方法还存在一定不足,值得在进一步的研究中进行改进.第一,由于缺乏全局视野和优化策略,本文所提方法虽然能在单源环境下实现安全寻源,但是在多源环境中的寻源表现不尽人意,因此接下来的研究将进一步挖掘在多源环境下的寻源潜力;第二,在凸包相交算法中,当机器人一次迭代前后的位移距离过小时,其对凸包相交结果影响甚微,因此后续的研究可能考虑事件触发机制,以节约通信成本和能量损耗.